Buenas noticias para cualquier persona afectada por Cryptolocker. Las firmas de seguridad informática FireEye y Fox-IT han lanzado un servicio largamente esperado para descifrar archivos mantenidos como rehenes por el notorio software ransomware. No caiga mal de los estafadores: una guía para el ransomware y otras amenazas No se caiga mal de los estafadores: A Guía para Ransomware y otras amenazas Leer más.

Esto se produce poco después de que los investigadores que trabajan para Kyrus Technology publicaron una publicación en el blog que detalla cómo funciona CryptoLocker, y cómo la modificaron para obtener la clave privada utilizada para encriptar cientos de miles de archivos.

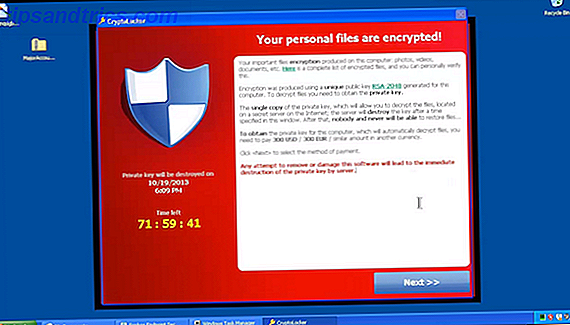

El troyano CryptoLocker fue descubierto por primera vez por Dell SecureWorks en septiembre pasado. Funciona encriptando archivos que tienen extensiones de archivo específicas, y solo descifrándolos una vez que se pagó un rescate de $ 300.

Aunque la red que servía al troyano finalmente se eliminó, miles de usuarios permanecen separados de sus archivos. Hasta ahora.

¿Has sido golpeado por Cryptolocker? ¿Quieres saber cómo puedes recuperar tus archivos? Sigue leyendo para obtener más información.

Cryptolocker: Repasemos

Cuando Cryptolocker apareció por primera vez en la escena, lo describí como el malware más desagradable del mundo. CryptoLocker es el software malicioso más desagradable de la historia. CryptoLocker es el software malicioso más desagradable de todos los tiempos. CryptoLocker es un tipo de software malicioso que procesa su computadora completamente inutilizable encriptando todos sus archivos. Luego exige un pago monetario antes de que se devuelva el acceso a su computadora. Lee mas '. Voy a respaldar esa afirmación. Una vez que tenga en sus manos su sistema, aprovechará sus archivos con un cifrado casi irrompible y le cobrará una pequeña fortuna en Bitcoin para recuperarlos.

No solo atacó discos duros locales, tampoco. Si hubiera un disco duro externo o una unidad de red mapeada conectada a una computadora infectada, también sería atacada. Esto causó estragos en las empresas donde los empleados a menudo colaboran y comparten documentos en las unidades de almacenamiento conectadas a la red.

La propagación virulenta de CryptoLocker también fue algo digno de contemplar, al igual que la cantidad de dinero fenomenal que obtuvo. Las estimaciones oscilan entre $ 3 millones y los asombrosos $ 27 millones, ya que las víctimas pagaron el rescate exigido en masa, ansiosos por obtener sus archivos espalda.

No mucho después, los servidores utilizados para servir y controlar el malware Cryptolocker se eliminaron en 'Operativo Tovar', y se recuperó una base de datos de víctimas. Estos fueron los esfuerzos combinados de las fuerzas policiales de varios países, incluidos los EE. UU., El Reino Unido y la mayoría de los países europeos, y vieron al líder de la pandilla detrás del malware acusado por el FBI.

Lo que nos lleva al día de hoy. CryptoLocker está oficialmente muerto y enterrado, aunque muchas personas no pueden obtener acceso a sus archivos incautados, especialmente después de que los servidores de pago y control fueron eliminados como parte de Operation Server.

Pero todavía hay esperanza. Así es como se revertió CryptoLocker y cómo puede recuperar sus archivos.

Cómo se revertió Cryptolocker

Después de Kyrus Technologies ingeniería inversa CryptoLocker, lo siguiente que hicieron fue desarrollar un motor de descifrado.

Los archivos cifrados con el malware CryptoLocker siguen un formato específico. Cada archivo cifrado se realiza con una clave AES-256 que es única para ese archivo en particular. Esta clave de encriptación luego se encripta con un par de claves público / privado, utilizando un algoritmo RSA-2048 casi impenetrable y más fuerte.

La clave pública generada es única para su computadora, no el archivo encriptado. Esta información, junto con una comprensión del formato de archivo utilizado para almacenar archivos encriptados, significaba que Kyrus Technologies podía crear una herramienta de descifrado efectiva.

Pero había un problema. Aunque había una herramienta para descifrar archivos, era inútil sin las claves de cifrado privadas. Como resultado, la única forma de desbloquear un archivo cifrado con CryptoLocker era con la clave privada.

Afortunadamente, FireEye y Fox-IT han adquirido una proporción significativa de las claves privadas de Cryptolocker. Los detalles sobre cómo manejaron esto son delgados en el suelo; simplemente dicen que los consiguieron a través de "varias asociaciones y contratos de ingeniería inversa".

Esta biblioteca de claves privadas y el programa de descifrado creado por Kyrus Technologies significa que las víctimas de CryptoLocker ahora tienen una forma de recuperar sus archivos, y sin costo para ellos. ¿Pero cómo lo usas?

Descifrar una unidad de disco duro infectada CryptoLocker

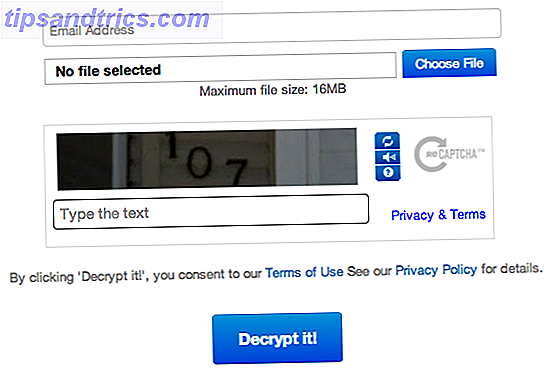

Primero, navegue a decryptcryptolocker.com. Necesitará un archivo de muestra cifrado con el malware Cryptolocker a mano.

Luego, cárguelo en el sitio web DecryptCryptoLocker. Esto se procesará y (con suerte) devolverá la clave privada asociada con el archivo que luego se le enviará por correo electrónico.

Entonces, se trata de descargar y ejecutar un pequeño ejecutable. Esto se ejecuta en la línea de comandos y requiere que especifique los archivos que desea descifrar, así como su clave privada. El comando para ejecutarlo es:

Decryptolocker.exe -key ""

Solo para volver a iterar: esto no se ejecutará automáticamente en cada archivo afectado. Tendrá que guiar esto con Powershell o un archivo por lotes, o ejecutarlo manualmente archivo por archivo.

Entonces, ¿cuáles son las malas noticias?

Aunque no todas son buenas noticias. Hay una serie de nuevas variantes de CryptoLocker que continúan circulando. A pesar de que operan de manera similar a CryptoLocker, aún no hay una solución para ellos, aparte de pagar el rescate.

Más malas noticias Si ya pagó el rescate, probablemente nunca volverá a ver ese dinero. Aunque se han hecho algunos esfuerzos excelentes para desmantelar la red CryptoLocker, no se ha recuperado nada del dinero obtenido del malware.

Hay otra lección más pertinente que aprender aquí. Mucha gente tomó la decisión de limpiar sus discos duros y comenzar de nuevo en lugar de pagar el rescate. Esto es comprensible Sin embargo, estas personas no podrán aprovechar DeCryptoLocker para recuperar sus archivos.

Si te golpean con ransomware similar Do not Pay Up - How To Beat Ransomware! ¡No pagues, cómo derrotar a Ransomware! Imagínese si alguien apareciera en la puerta de su casa y dijera: "Oye, hay ratones en tu casa que no sabías. Danos $ 100 y nos desharemos de ellos". Este es el Ransomware ... Leer más y no desea pagar, es posible que desee invertir en un disco duro externo o unidad USB económicos y copiar sus archivos encriptados. Esto deja abierta la posibilidad de recuperarlos en una fecha posterior.

Cuénteme sobre su experiencia con CryptoLocker

¿Fuiste golpeado por Cryptolocker? ¿Has logrado recuperar tus archivos? Cuéntame sobre eso. El cuadro de comentarios está debajo.

Créditos de las fotos: System Lock (Yuri Samoiliv), disco duro externo OWC (Karen).