En 2012, LinkedIn fue pirateada por una entidad rusa desconocida y seis millones de credenciales de usuarios se filtraron en línea. Cuatro años después, se supo que el truco fue mucho peor de lo que esperábamos. En un informe publicado por Vice Motherboard, un pirata informático llamado Peace ha estado vendiendo 117 millones de credenciales de LinkedIn en la web Dark por alrededor de 2.200 dólares en Bitcoin.

Si bien este episodio es un continuo dolor de cabeza para LinkedIn, inevitablemente será peor para los miles de usuarios cuyos datos se han salpicado en línea. Ayudándome a darle sentido es Kevin Shabazi; un destacado experto en seguridad, y el CEO y fundador de LogMeOnce.

Comprender la fuga de LinkedIn: ¿Qué tan malo es realmente?

Sentada con Kevin, lo primero que hizo fue enfatizar la enormidad de esta filtración. "Si la cifra de 117 millones de credenciales filtradas parece parecer gigantesca, debe reagruparse. En el primer trimestre de 2012, LinkedIn tenía un total de 161 millones de miembros. Esto significa que los piratas informáticos en ese momento no solo tomaron 117 millones de registros ".

"En esencia, se llevaron un sorprendente 73% de toda la base de datos de membresía de LinkedIn".

Estos números hablan por sí mismos. Si mides los datos puramente en términos de registros filtrados, se compara con otros hacks de gran nombre, como la fuga de PlayStation Network de 2011 o la fuga de Ashley Madison del año pasado. 3 Razones por las cuales el hack de Ashley Madison es un asunto serio 3 razones Por qué el hack de Ashley Madison es un asunto serio Internet parece entusiasmada con el hack de Ashley Madison, con millones de adúlteros y detalles de posibles adúlteros pirateados y lanzados en línea, con artículos que muestran individuos encontrados en el vertedero de datos. Hilarante, ¿verdad? No tan rapido. Lee mas . Kevin estaba ansioso por enfatizar que este hack es una bestia fundamentalmente diferente, sin embargo. Porque aunque el truco de PSN fue puramente para obtener información de la tarjeta de crédito, y el hack de Ashley Madison fue simplemente para infligir vergüenza a la compañía y sus usuarios, el hack de LinkedIn " engulle una red social centrada en el negocio en la desconfianza". Podría llevar a que las personas cuestionen la integridad de sus interacciones en el sitio. Esto, para LinkedIn, podría ser fatal.

Especialmente cuando el contenido del vertedero de datos plantea serias dudas sobre las políticas de seguridad de la empresa. El volcado inicial incluía las credenciales del usuario, pero según Kevin, las credenciales del usuario no se cifraron correctamente.

"LinkedIn debería haber aplicado un hash y una sal a cada contraseña, lo que implica agregar algunos caracteres aleatorios. Esta variación dinámica agrega un elemento de tiempo a la contraseña, que si es robada, los usuarios tendrán tiempo suficiente para cambiarla ".

Quería saber por qué los atacantes esperaron hasta cuatro años antes de filtrarlo a la red oscura. Kevin reconoció que los atacantes habían demostrado mucha paciencia al venderlo, pero eso era probable porque estaban experimentando con él. "Debería suponer que estaban codificando al mismo tiempo que desarrollan probabilidades matemáticas para estudiar y comprender las tendencias de los usuarios, el comportamiento y, finalmente, las contraseñas. ¡Imagine el nivel de precisión si envía 117, 000, 000 de entradas reales para crear una curva y estudiar un fenómeno! "

Kevin también dijo que es probable que las credenciales filtradas se usen para comprometer otros servicios, como Facebook y cuentas de correo electrónico.

Es comprensible que Kevin sea absolutamente crítico con respecto a la respuesta de LinkedIn a la filtración. Él lo describió como "simplemente inadecuado". Su mayor queja es que la compañía no alertó a sus usuarios sobre la escala de la recámara cuando ocurrió. La transparencia, dice, es importante.

También lamenta el hecho de que LinkedIn no tomó medidas prácticas para proteger a sus usuarios, cuando ocurrió la filtración. "Si LinkedIn tomó medidas correctivas en aquel entonces, forzó un cambio de contraseña y luego trabajó con los usuarios para educarlos sobre las mejores prácticas de seguridad, entonces eso hubiera estado bien". Kevin dice que si LinkedIn usó la filtración como una oportunidad para educar a sus usuarios sobre la necesidad de crear contraseñas seguras Cómo generar contraseñas seguras que combinen con su personalidad Cómo generar contraseñas seguras que coincidan con su personalidad Sin una contraseña segura que pueda encontrar rápidamente en el receptor de un cibercrimen. Una forma de crear una contraseña memorable podría ser hacerla coincidir con su personalidad. Lea más que no se reciclan y se renuevan cada noventa días, el depósito de datos tendrá menos valor hoy.

¿Qué pueden hacer los usuarios para protegerse?

Kevin no recomienda que los usuarios utilicen la Web oscura. Viaje a la red oculta: una guía para nuevos investigadores. Viaje a la red oculta: una guía para nuevos investigadores. Este manual lo llevará a recorrer los distintos niveles de la web profunda. : bases de datos e información disponible en revistas académicas. Finalmente, llegaremos a las puertas de Tor. Lea más para ver si están en el basurero. De hecho, él dice que no hay ninguna razón para que un usuario confirme si se han visto afectados en absoluto. Según Kevin, todos los usuarios deberían tomar medidas decisivas para protegerse.

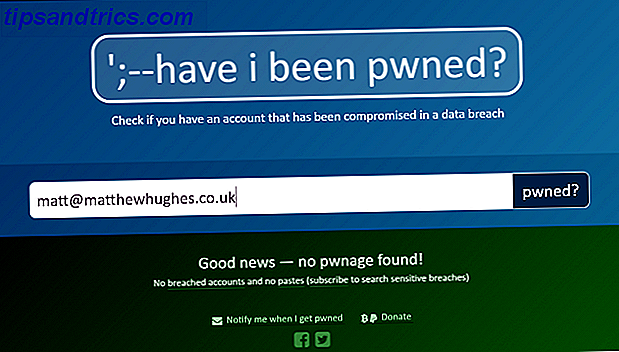

Vale la pena agregar que la fuga de LinkedIn casi seguramente llegará a Troy Hunt's Have I Been Pwned, donde los usuarios pueden verificar su estado de forma segura.

¿Entonces, qué debería hacer? En primer lugar, dice, los usuarios deben cerrar la sesión de sus cuentas de LinkedIn en todos los dispositivos conectados, y en un dispositivo cambiar su contraseña. Hazlo fuerte. Recomienda que las personas generen sus contraseñas usando un generador de contraseñas aleatorias 5 formas de generar contraseñas seguras en Linux 5 maneras de generar contraseñas seguras en Linux Es crucial usar contraseñas seguras para sus cuentas en línea. Sin una contraseña segura, es fácil para otros resolver la tuya. Sin embargo, puede hacer que su computadora elija uno para usted. Lee mas .

Es cierto que estas son contraseñas largas y difíciles de manejar, y son difíciles de memorizar para la gente. Esto, dice, no es un problema si usa un administrador de contraseñas. "Hay muchos gratuitos y de buena reputación, incluido LogMeOnce".

Él enfatiza que elegir el administrador de contraseñas correcto es importante. "Elija un administrador de contraseñas que use 'inyección' para insertar contraseñas en los campos correctos, en lugar de simplemente copiar y pegar desde el portapapeles. Esto te ayuda a evitar ataques de pirateo mediante keyloggers ".

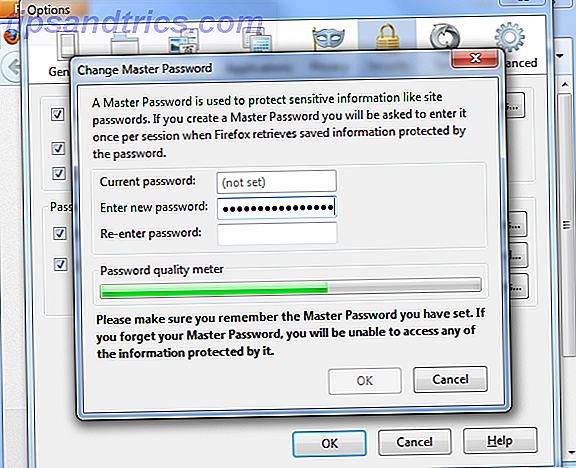

Kevin también enfatiza la importancia de usar una contraseña maestra fuerte en su administrador de contraseñas.

"Elija una contraseña maestra que tenga más de 12 caracteres. Esta es la clave de tu reino. Use una frase para recordar, como "$ _I Love BaseBall $". Esto demora alrededor de 5 Septillones de años en ser descifrado "

La gente también debe cumplir con las mejores prácticas de seguridad. Esto incluye el uso de autenticación de dos factores Bloquear estos servicios ahora con autenticación de dos factores Bloquear estos servicios ahora con autenticación de dos factores La autenticación de dos factores es la forma inteligente de proteger sus cuentas en línea. Echemos un vistazo a algunos de los servicios que puede cerrar con una mayor seguridad. Lee mas . "La autenticación de dos factores (2FA) es un método de seguridad que requiere que el usuario proporcione dos capas o piezas de identificación. Esto significa que protegerás tus credenciales con dos capas de defensa, algo que 'conoces' (una contraseña) y algo que 'tienes' (un token de un solo uso) ".

Finalmente, Kevin recomienda que los usuarios de LinkedIn notifiquen a todos los piratas de su red, para que ellos también puedan tomar medidas de protección.

Un dolor de cabeza continuo

La filtración de más de cien millones de registros de la base de datos de LinkedIn representa un problema constante para una empresa cuya reputación ha sido contaminada por otros escándalos de seguridad de alto perfil. Lo que pase después es una incógnita.

Si utilizamos los hackers de PSN y Ashley Madison como mapas de ruta, podemos esperar que los ciberdelincuentes no relacionados con el pirateo original aprovechen los datos filtrados y los utilicen para extorsionar a los usuarios afectados. También podemos esperar que LinkedIn se disculpe con sus usuarios y les ofrezca algo, tal vez efectivo, o más probablemente un crédito de cuenta premium, como muestra de contrición. De cualquier forma, los usuarios deben estar preparados para lo peor y tomar medidas proactivas. Protéjase con un control anual de seguridad y privacidad Protéjase con un control anual de seguridad y privacidad Estamos a casi dos meses del nuevo año, pero todavía hay tiempo para hacer una resolución positiva. Olvídese de beber menos cafeína, estamos hablando de tomar medidas para salvaguardar la seguridad y la privacidad en línea. Lea más para protegerse.

Crédito de la imagen: Sarah Joy a través de Flickr