Cuando se trata de seguridad en Internet, todos y su primo le aconsejan que le ofrezca los mejores paquetes de software para instalar, los sitios dudosos para mantenerse al margen o las mejores prácticas cuando se trata de contraseñas. ¿O tal vez nunca has escuchado a otros y tienes tus propias creencias sobre la seguridad de Internet? En ese caso, esta publicación es para ti. Echemos un vistazo a algunas de las creencias más comunes, algunos podrían decir mitos, sobre la seguridad en Internet.

Nota: Algunos de estos resultados de citas de una encuesta de 2011 sobre 16, 000 usuarios de Internet por G Data Software . Sin embargo, usaré sus datos solo con fines ilustrativos, y abordaremos y desestimaremos un poco cada mito.

Mi contraseña es segura

¿Es verdad? No. Uno. Poco.

¿Entonces tienes una contraseña ridículamente larga, llena de números y signos de puntuación? De hecho, es tan largo e inclasificable que solo lo usas en cada sitio. UH oh. Todo lo que se necesita para que un solo sitio tenga una seguridad que no sea perfecta, y de repente esa contraseña es conocida por todos. La mayoría de los sitios almacenan las contraseñas de los usuarios mediante un sistema de "hash y salazón", un proceso que garantiza que, aunque se puedan verificar las contraseñas de los usuarios, nadie más pueda recuperar la contraseña, ni siquiera con acceso directo a la base de datos. Pero luego algunos sitios no tienen el mismo nivel de seguridad, y todo lo que se necesita es uno.

A veces, los hackers ni siquiera necesitan "descifrar" nada: los usuarios que optan por una contraseña corta o bien conocida, incluso cuando tienen hashed y salado, se pueden deducir fácilmente de las listas de contraseñas comunes. Para decirlo simplemente, al comparar el resultado del hash "12345" con la base de datos, se revelará a todos los usuarios que tenían la misma contraseña. Haga esto muchas veces con una lista de contraseñas comunes, y tiene una larga lista de cuentas pirateadas, listas para reventa o publicación.

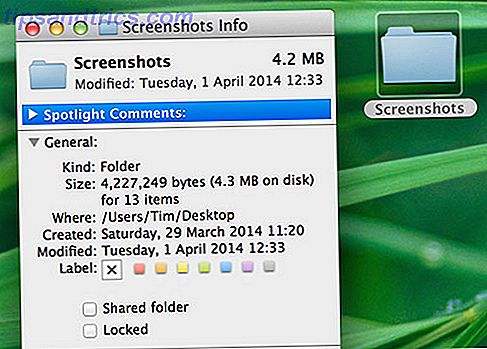

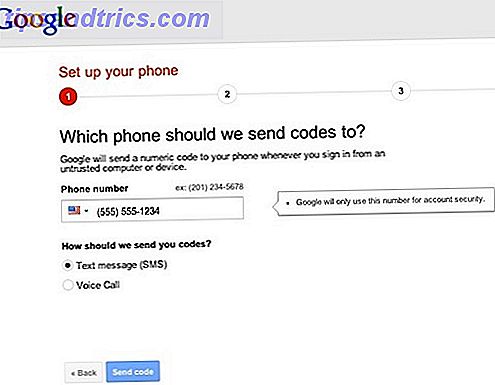

Entonces, ¿cuál es la mejor manera de proteger sus cuentas? Una contraseña larga, única pero memorable para cada cuenta es la mejor, pero aún mejor es la autenticación de dos factores ¿Qué es la autenticación de dos factores? ¿Por qué debería usarla? ¿Qué es la autenticación de dos factores? ¿Por qué debería usarla? Autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de probar su identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con una tarjeta de crédito no solo requiere la tarjeta, ... Leer más.

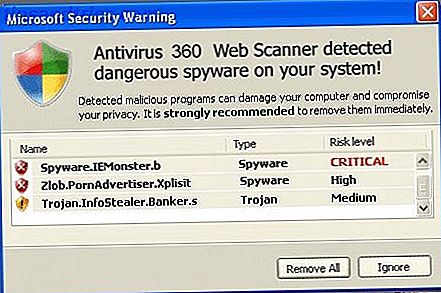

Tengo el software AV instalado, entonces estoy a salvo

¿Es verdad? No.

Muchos usuarios se dejan llevar por una falsa sensación de seguridad que presentan varios paquetes de software; la verdad es que el mayor problema es el usuario. Un paquete antimalware o suite de seguridad en Internet solo puede hacer tanto para proteger al usuario: no es infalible y nada ofrecerá una protección completa. Si alguien lo llama por teléfono fingiendo ser de Microsoft ¿Qué es el soporte técnico falso y por qué no debe confiar en todo lo que ve en Google? ¿Qué es soporte técnico falso? ¿Por qué no debe confiar en todo lo que ve en Google? Su propio negocio. De repente, suena el teléfono. Usted recoge, y es Microsoft (o Norton, o Dell, o ...). Específicamente, es un ingeniero de soporte, y está preocupado, preocupado por ... Leer más, y les da acceso remoto completo a su PC para solucionar un problema desconocido, ninguna cantidad de software lo protegerá.

Por lo general, no necesita software de seguridad si sigue algunos consejos básicos. 10 Formas fáciles de nunca obtener un virus 10 formas fáciles de nunca obtener un virus Con un poco de capacitación básica, puede evitar completamente el problema de los virus y malware en sus computadoras y dispositivos móviles. ¡Ahora puedes calmarte y disfrutar de Internet! Lea más, sepa cuáles son las amenazas y actúe con cautela.

Sabrás cuando estás infectado

¿Es verdad? No, no tendrás idea.

El 93% de los encuestados asumieron que conocerían el malware si estuvieran infectados, pero esto no podría estar más lejos de la realidad. El malware moderno es sigiloso y difícil de detectar: no lanzará un millón de ventanas emergentes que le indicarán que se suscriba a algo, porque eso sería una señal clara para el usuario de que algo anda mal. En cambio, se quedará en segundo plano, secretamente dando control a un atacante remoto, guardando las teclas para escuchar el acceso a la cuenta bancaria, o enviando sigilosamente correos electrónicos no deseados por millones. No todo el malware es estúpidamente obvio.

Soy un usuario de Mac, no hay nada de qué preocuparse

¿Es verdad? No completamente, pero sus posibilidades son ciertamente reducidas.

Aunque el malware destinado específicamente a Mac es mínimo, ciertamente existe; una vez que factorizas Java y Flash como vectores de distribución, la cantidad de posibles ataques aumenta. Afortunadamente, Apple también ha avanzado en el tema y ahora se niega a ejecutar un software que no proviene de un desarrollador firmado de forma predeterminada, aunque el usuario puede anularlo fácilmente.

Windows -específicamente las versiones anteriores de Windows e Internet Explorer en particular- siguen siendo el objetivo más popular debido a su gran proliferación de objetivos potenciales y al hecho de que es probable que los usuarios sean un poco menos conocedores de la tecnología .

Es de un amigo, entonces debe ser seguro

¿Es verdad? Ciertamente no.

Incluso si ese correo electrónico o mensaje de Facebook proviene de un amigo de confianza, no se puede confiar en el mensaje en sí. Esto cuenta para mensajes instantáneos y Skype también, y a veces incluso SMS. La víctima instalará el malware, que luego se comunicará sistemáticamente con todos los usuarios de la libreta de direcciones o la lista de amigos.

Entonces, ¿cómo estar seguro?

- Amigos, no dejen que los amigos usen enlaces abreviados, nunca!

- No instale aplicaciones de Facebook aleatorias, a pesar de lo atractivas que puedan ser.

- No use herramientas de mensajería instantánea de terceros que ya no sean extremadamente conocidas.

- Si sospechas que algo era spam y no un mensaje genuino, solo pregúntales.

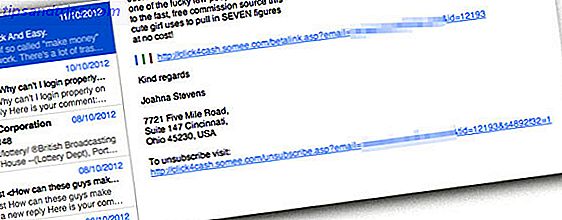

Si le digo a un spammer que no me envíe un correo electrónico, me eliminarán de su lista de correo

¿Es verdad? No.

Todo lo contrario, de hecho, si respondes al correo electrónico no deseado o haces clic en el enlace para anular la suscripción, en realidad solo verificas al emisor de correo no deseado que eres una persona real, una dirección legítima, y simplemente te agregarán a más. listas de objetivos. La mayoría de estos correos electrónicos se envían a granel, generados por un paquete de software que no tiene idea si la dirección de correo electrónico es real. Al hacer clic en "suscribirse", simplemente está señalando que el software de spam fue correcto.

Lo mejor que puedes hacer? Pulse el botón de spam para que su software o proveedor de correo electrónico mejore su base de datos de spam.

El malware proviene de archivos adjuntos de correo electrónico

¿Es verdad? Realmente no.

El 54% de los usuarios pensaba que el correo electrónico es el principal método de distribución de malware; pero creo que todos sabemos lo suficiente como para no descargar archivos adjuntos de correo electrónico al azar hoy en día. Estos ciertamente todavía existen, pero más común es incluir un enlace de aspecto inocente que lo envía a un sitio web que contiene el malware que se descargará automáticamente.

Por supuesto, ninguno de los dos es un problema para un usuario inteligente: Gmail y otros proveedores filtran la mayoría de ellos de forma automática, y la mayoría de los archivos adjuntos de escaneo de virus para usted. Cualquiera de los ataques basados en enlaces que se obtienen invariablemente será en forma de URL acortadas o algo obviamente falso. Aquí hay un consejo: microsoft. someothersite .com no tiene nada que ver con Microsoft e inicie sesión. paypalprocessing .co.cc no tiene nada que ver con Paypal: siempre verifique el nivel raíz del dominio antes de hacer clic. Si algo le pide que inicie sesión por algún motivo, simplemente escriba la dirección que siempre usa directamente en la barra de direcciones del navegador y no haga clic en nada en el correo electrónico. Ningún servicio le pedirá que "confirme su contraseña" o los detalles de su cuenta por correo electrónico, ¡ especialmente no los bancos! Y finalmente, las URL acortadas como Bitly.com/123asdf nunca son confiables porque no tienes idea de dónde van.

No haga clic en los enlaces en los correos electrónicos a menos que esté 100% seguro de dónde van. Sencillo.

Solo ir a un sitio web no puede contagiarte

¿Es verdad? Principalmente.

El 48% de los usuarios de Internet encuestados cree que simplemente visitar un sitio no puede infectarlo. Esto es y no es verdad. Si utiliza un navegador seguro, como Chrome, que utiliza una técnica llamada "sandboxing" para colocar cada pestaña en su propio campo de juego virtual sin acceso a los recursos del sistema, entonces sí, esta afirmación generalmente es cierta. Sin embargo, Java es la excepción a esto, al igual que Flash ; Si tiene este tipo de complementos de terceros habilitados, entonces se pueden usar para infectar su PC independientemente del navegador. La última versión de Sandboxes de Firefox Flash también, debería tener en cuenta.

¿Mejor consejo? Desinstale Java y desactive Flash de forma predeterminada. Puede habilitarlo para ciertos sitios o aprobar el complemento solo cuando sea necesario. Si está utilizando una versión anterior de Internet Explorer, deténgalo, e inmediatamente descargue algo más seguro.

El malware proviene de sitios ilegales para compartir archivos

¿Es cierto ? Parcialmente

Sí, los sitios para compartir archivos ilegales son una forma fácil de distribuir un virus: no se puede verificar la legitimidad de un juego que ha sido previamente pirateado, así como tampoco se puede saber con certeza si la película que se está descargando no lo hará. en realidad ser un archivo .exe o tener algo malintencionado incrustado. ¿O puedes? La mayoría de los usuarios que comparten archivos en sitios como PirateBay saben lo suficiente como para evitar usuarios que suben anónimos o miembros no respetados y optan por descargar solo aquellos de miembros de confianza (con un cráneo verde o rosado al lado de su usuario). Además, hay una pequeña cosa llamada comentarios: si los primeros cinco usuarios verifican que este torrente en verdad analiza en busca de malware, entonces aquí hay un consejo rápido: no lo descarguen. Un estudio de 2009 reveló que alrededor del 20% de los torrents contenían malware sobre una pequeña muestra de 70 descargas, aunque todos provenían de sitios de torrents "públicos" como BushTorrent y BTJunkie. La proporción de malware en un rastreador de torrents privado Los 3 mejores rastreadores de torrents privados que se deben invitar a los mejores 3 rastreadores de torrents privados a los que se debe invitar. Sin embargo, como en los viejos tiempos de Napster, los sitios públicos de torrents y rastreadores están plagados de troyanos. y otra basura. La mejor forma de disfrutar su experiencia de compartir archivos es invitar a uno de ... Read More sería significativamente más pequeño.

Los sitios web "regulares" siguen siendo el método de entrega preferido: una encuesta más reciente de Sophos afirma que 30, 000 sitios web se infectan diariamente, y que el 80% de ellos son sitios web legítimos que han sido pirateados o inyectados con código malicioso en lugar de configurarlo específicamente malware. Afortunadamente para usted, Google mantiene una base de datos bastante completa de estos sitios, a la cual los escáneres de bot automáticos de Google agregan 9.500 sitios infectados diariamente.

Los sitios para adultos son más peligrosos que los sitios generales

¿Es verdad? Si y no.

Los sitios para adultos, es decir, los pagos, están más motivados para mantener su clientela y, por lo tanto, no infectarlos, y en general son más seguros para proteger su contenido. Sin embargo, si sale en busca de material gratuito, esos sitios seguramente incluirán enlaces maliciosos y botones de descarga falsos, haciendo clic en esos resultados en los ingresos de los sitios.

No se deje engañar por pensar que solo este tipo de sitios atrevidos contienen malware; no lo es Cualquier sitio puede ser víctima de un ataque, ya que los delincuentes simplemente desean infectar a la mayoría de los usuarios: un sitio altamente confiable es un objetivo principal para un pirata informático.

Tienes que abrir un archivo para infectarse

¿Es verdad? Nop.

El 22% de los usuarios encuestados cree que para estar infectado, el usuario debe abrir un archivo o ejecutarlo específicamente; esto simplemente no es verdad La explotación de las lagunas existentes permite a un atacante ejecutar un archivo sin la intervención del usuario. La mayoría de los sistemas operativos ahora incluyen algún tipo de protección que le pide al usuario antes de ejecutar cualquier cosa, pero una vez más, muchos usuarios harán clic ciegamente en permitir, y esto ni siquiera es necesario si el ataque usa una plataforma como Java para entregar su carga útil.

Instalar más software de seguridad lo hace más seguro

Es cierto : poco probable

Aunque personalmente soy de la opinión de que incluso un poco de software de seguridad es demasiado, existen aquellos usuarios que insisten en instalar una gran cantidad de firewalls a nivel de sistema, antivirus, analizadores de malware, además de páginas con valor de complementos de navegador. El resultado neto? Un navegador extremadamente lento, problemas graves de rendimiento con la computadora, bloqueos de archivos, inicio retrasado y frustración general. Y, por supuesto, no hay protección adicional.

Si usted es el tipo de persona que le gustan las analogías, intente con esta: la instalación de varias suites de seguridad es como agregar más bloqueos a su puerta. Si un ladrón realmente quiere entrar, romperán una ventana; la única víctima real es usted al haber gastado 3 minutos extra desbloqueándolos cada vez que sale de la casa.

¿Conoces algún otro mito de seguridad que estés harto de escuchar? ¡Dinos en los comentarios!

Crédito de la imagen: Shutterstock - Contraseña