Algunas personas llaman a cualquier tipo de software malicioso un "virus informático", pero eso no es exacto. Los virus, gusanos y troyanos son diferentes tipos de software malicioso con diferentes comportamientos. En particular, se diseminan de maneras muy diferentes.

Algunas personas llaman a cualquier tipo de software malicioso un "virus informático", pero eso no es exacto. Los virus, gusanos y troyanos son diferentes tipos de software malicioso con diferentes comportamientos. En particular, se diseminan de maneras muy diferentes.

El software malicioso en general se conoce como "malware". Si desea un término general para el mal software de la computadora, el malware es la palabra para usar. La buena noticia es que a su programa antivirus no le importa cómo se llame el software malicioso: los programas antivirus también eliminan gusanos, troyanos y otros tipos de malware.

Los virus infectan otros archivos

Un virus informático infecta otros archivos, similar a cómo un virus biológico infecta las células vivas. Cuando ejecuta un virus ejecutando un archivo ya infectado, el virus infecta otros archivos en su sistema. En la mayoría de los casos, se agrega a los archivos .exe existentes en su sistema, por lo que se ejecutará cuando lo hagan.

Algunos tipos de virus Los 7 tipos de virus informáticos a tener en cuenta y lo que hacen Los 7 tipos de virus informáticos a tener en cuenta y lo que hacen Mientras que su computadora no necesitará una semana en la cama y antibióticos, los virus informáticos pueden eliminar y robar tus datos Echemos un vistazo a 7 de los virus más comunes que existen en este momento. Leer más también puede infectar otros tipos de archivos, como macros en documentos Word o Excel. El virus se propaga cuando un archivo infectado se transmite a otro sistema. Esto puede suceder a través de un archivo adjunto de correo electrónico, un dispositivo de almacenamiento extraíble o un recurso compartido de archivos de red.

Los virus también causan estragos en su sistema. En algunos casos, pueden reemplazar los archivos de programa existentes por ellos mismos en lugar de solo agregarse a los programas existentes. Pueden eliminar archivos y anunciar su presencia. Los virus también pueden ocupar la memoria del sistema y provocar bloqueos.

Los virus son peligrosos debido a cómo se propagan. Cuando un archivo legítimo se mueve entre sistemas, el virus viene con él.

Los gusanos se copian a sí mismos

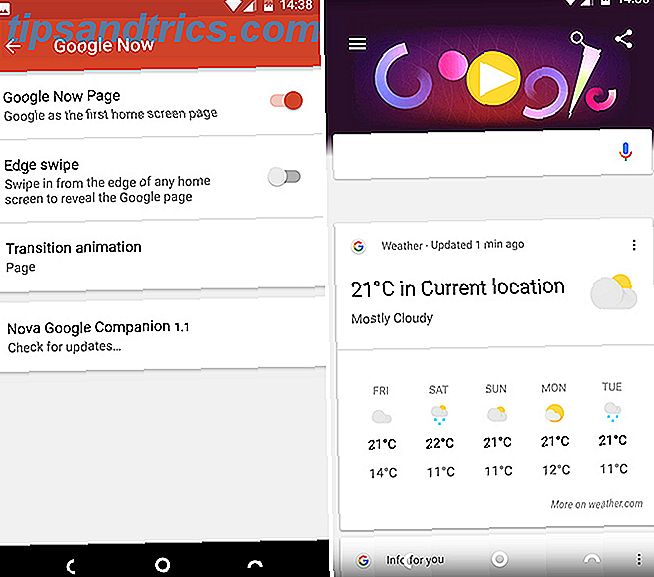

Un gusano es un programa independiente que no requiere la intervención del usuario para propagarse. Los gusanos no infectan los archivos existentes, sino que distribuyen copias de ellos mismos.

Algunos gusanos, como el infame gusano Mydoom Una breve historia de los 5 peores virus informáticos de todos los tiempos Una breve historia de los 5 peores virus informáticos de todos los tiempos La palabra "virus" y su asociación con las computadoras fue colocada por el científico informático estadounidense Frederick Cohen quien lo usó para describir "un programa que puede 'infectar' a otros programas modificándolos para incluir un posible ... Leer más, enviar por correo electrónico copias de sí mismos a cada dirección en la libreta de direcciones de la computadora. Algunos de los gusanos que se propagan más peligrosos y rápidos, como los gusanos Blaster y Sasser, explotan las vulnerabilidades en los servicios de red. En lugar de enviar archivos por correo electrónico, viajan por la red e infectan sistemas sin parches que no están ejecutando firewalls.

Los gusanos que se propagan por la red pueden generar una gran cantidad de tráfico, ralentizando la red. Una vez que un gusano está en su sistema, puede realizar las mismas acciones maliciosas que un virus.

Los troyanos yacen en espera

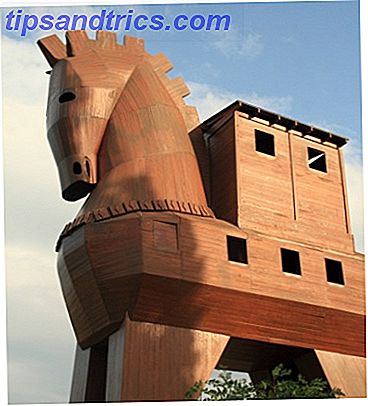

Los troyanos llevan el nombre del troyano mitológico. Para conquistar la ciudad de Troya, los griegos construyeron un caballo de madera y lo obsequiaron a los troyanos. Los troyanos aceptaron el regalo en su ciudad. Más tarde esa noche, soldados griegos emergieron del interior del caballo de madera hueco, abrieron la puerta de la ciudad, y pueden imaginar lo que siguió.

Un troyano es el mismo tipo de cosa. Los caballos de Troya se disfrazan como un software útil, como un programa legítimo o un crack ilícito para un programa legítimo. En lugar de ser un software de buen comportamiento, un troyano abre una puerta trasera en su sistema.

El autor del troyano puede usar la puerta trasera para hacer que su sistema forme parte de una botnet. Los cinco crímenes informáticos más importantes y cómo protegerse de los cinco crímenes informáticos más importantes y cómo protegerse de ellos Lea más, utilice su conexión a Internet para realizar actividades ilícitas que se remonta a usted, descargue otros programas de malware en su sistema, o haga lo que quiera.

Los troyanos no intentan diseminarse de ninguna manera. Los troyanos deben ser ejecutados manualmente por un usuario.

Otras amenazas

Estos no son los únicos tipos de malware. Aquí hay algunos otros más comunes:

- Spyware : el spyware lo espía. El software espía abarca todo, desde "registradores de teclas" que registran sus pulsaciones de teclas para robar la información de su tarjeta de crédito y contraseñas de banca en línea, hasta programas publicitarios que supervisan su actividad de navegación web y la envían a través de Internet. El spyware generalmente está diseñado para ganar dinero para sus creadores. Algunos programas antivirus no detectan y eliminan este tipo de software, pero Windows Defender 3 maneras en que Windows Defender puede proteger su PC 3 maneras en que Windows Defender puede proteger su PC Leer más, integrado en Windows 7, sí lo hace.

.

.

- Scareware : Scareware, también conocido como crimeware, a menudo aparece como una alerta antivirus falsa en una página web. Si cree en la alerta y descarga el programa antivirus falso, le informará que tiene virus en su sistema. El programa antivirus solicita un número de tarjeta de crédito, insistiendo en un pago antes de "arreglar" su sistema. Scareware mantiene a su sistema como rehén hasta que lo pague o lo elimine Utilice Norton Power Eraser para escanear y limpiar agresivamente Scareware Use Norton Power Eraser para escanear y limpiar scareware agresivamente Lea más.

Mantenga su sistema operativo y otro software actualizado y ejecute un programa antivirus Los 10 mejores programas antivirus gratuitos Los 10 mejores programas antivirus gratuitos Debe saberlo ahora: necesita protección antivirus. Las computadoras Mac, Windows y Linux lo necesitan. Realmente no tienes excusa. ¡Así que toma uno de estos diez y comienza a proteger tu computadora! Lea más para protegerse de estos peligros.

¿Hay algo más que quieras saber sobre virus, gusanos, troyanos u otro tipo de malware? Deja un comentario y responderemos cualquier pregunta que tengas.

Crédito de la imagen: Computadora infectada a través de Shutterstock, Bacteriófago a través de Shutterstock, Gusano en correo electrónico a través de Shutterstock, Foto de caballo de Troya de Alaskan Dude, Mano llegando desde la computadora portátil a través de Shutterstock