Los usuarios de Mac lo tienen fácil cuando se trata de seguridad informática. No hay necesidad de ejecutar software anti-hogging de recursos, preocuparse por la mayor parte de los exploits que se dirigen específicamente a usuarios de Windows, y su Mac incluso le gritará por tratar de instalar software de una fuente desconocida.

Como resultado, puede pensar que es bastante difícil infectar su Mac con malware, pero siempre hay excepciones. El sistema operativo de escritorio de Apple puede verse comprometido de varias maneras ¿Qué amenazas de seguridad enfrentan los usuarios de Mac en 2016? ¿Qué amenazas de seguridad enfrentan los usuarios de Mac en 2016? Merecido o no, Mac OS X tiene la reputación de ser más seguro que Windows. ¿Pero esa reputación todavía se merece? ¿Qué amenazas de seguridad existen para la plataforma Apple y cómo están afectando a los usuarios? Leer más - aquí hay cinco de ellos.

Descargar el software pirateado

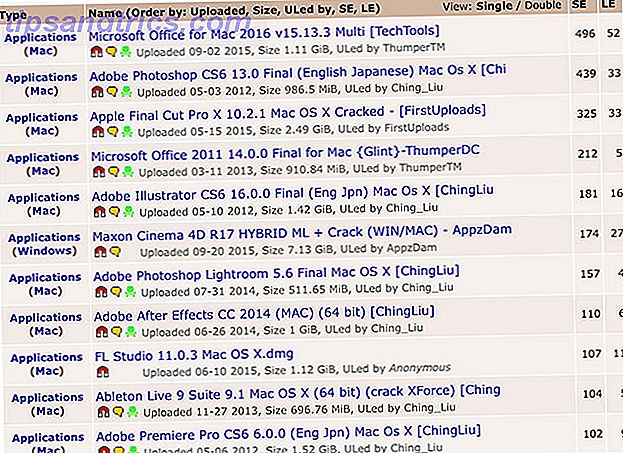

Esta es probablemente la forma más obvia de poner su Mac en riesgo, y lo mismo es cierto para los usuarios de Windows. Sin embargo, podría argumentar que los usuarios de Windows están en una mejor situación simplemente por el hecho de que hay una gran cantidad de escáneres de virus disponibles para la plataforma ¿Qué software de seguridad debe usar en Windows 10? ¿Qué software de seguridad debe usar en Windows 10? A pesar de estar incluido con su propia herramienta de seguridad, Windows 10 necesita software adicional para mantener sus datos seguros y hacer que sus experiencias en línea sean seguras. Pero, ¿qué software de seguridad debe elegir para Windows 10? Lea más, y la mayoría de los usuarios entienden la importancia del software de seguridad en Windows. Personalmente, no tengo un escáner de virus en mi Mac, y dudo que tengas ninguno.

Eso se debe a que el sistema operativo de Apple ha sido considerado durante mucho tiempo una plataforma relativamente segura, pero cuando instalas el software estás abriendo esa plataforma a terceros. Si bien es probable que muchos (¿la mayoría?) Proveedores de software pirateado se preocupen principalmente por hacer que el software pagado esté disponible para nada, no hay forma de saberlo con certeza.

Hay una gran cantidad de confianza involucrada en ejecutar keygens y otras herramientas de activación de terceros para descifrar paquetes de software costosos. No hay forma de saber qué ha sido alterado y quién lo ha manipulado. Mientras que el software de las Cajas de arena de su Mac por defecto, cualquier cosa que solicite una anulación de administrador para obtener acceso sin restricciones a su sistema debe sonar las alarmas.

Tampoco es prudente confiar en todo lo que lees en la sección de comentarios de tu rastreador de torrents favorito. Si bien el software puede funcionar una vez que se han seguido todos los pasos, es posible que muchos usuarios no se den cuenta de que están infectados. Una publicación de blog de Sophos publicada en mayo de 2016 menciona torrents infectados que consisten en una versión revisada de iWorks (suite de oficina de Apple), una versión modificada de Xcode (herramienta de desarrollador de Apple) e incluso una descarga de Linux Mint que incluye malware específico de Linux.

Si no desea instalar más de lo que esperaba, adhiérase a las alternativas gratuitas. Las mejores aplicaciones para Mac Las mejores aplicaciones para Mac Desde clientes de correo electrónico hasta utilidades del sistema, ahorradores de tiempo para beneficios de productividad; en esta página encontrará el mejor software de Mac utilizado por el personal y los lectores de MakeUseOf. Lea más o abra su billetera y descargue software de fuentes legítimas.

Instalar el software antivirus falso

¿Recuerdas Mac Defender? Surgió en 2011 y se posicionó como una herramienta anti-malware que podría ayudarlo a limpiar su sistema infectado. La estafa se hizo aún más creíble por una página web falsa que advertía a los usuarios que se habían visto comprometidos, y que la instalación de Mac Defender era la mejor manera de rectificar la situación. El problema se generalizó tanto que motivó a Apple a publicar instrucciones sobre cómo eliminar y evitar el software.

En términos generales, cuanto más dudoso es el sitio web, más probable es que veas una advertencia tan falsa. Esto va de la mano con el software pirateado, aunque estos anuncios también tienden a infiltrarse en redes publicitarias legítimas. Muchos toman el control de su navegador, lo inundan de cuadros de diálogo emergentes que requieren presionar "Continuar", que a su vez sirve para una descarga falsa.

Si bien existen escáneres de virus en línea 7 Sitios confiables para hacer un escaneo rápido y gratuito de antivirus 7 Sitios confiables para hacer un escaneo rápido y gratuito de antivirus Leer más, no se presentan como pestañas no deseadas o inician escaneos no solicitados de su sistema mientras estás navegando por la web. Muchos navegadores protegen contra este tipo de enfoque deshonesto y agresivo al proporcionar protección contra inundaciones frente a cuadros de diálogo, y en el caso de algunos navegadores (como Chrome) bloqueando el acceso a los sitios web en general.

Después de mentir acerca de tener una máquina infectada, las estafas generalmente instalan ransomware que requiere que entregue algo de dinero en efectivo para eliminar el software que no necesitaba en primer lugar. Existen programas antivirus Mac legítimos disponibles 9 Opciones de Apple Mac Antivirus que debe considerar hoy 9 Opciones de Apple Mac Antivirus que debe considerar hoy En este momento, debe saber que los Mac necesitan software antivirus, pero ¿cuál debería elegir? Estas nueve suites de seguridad lo ayudarán a mantenerse libre de virus, troyanos y todo tipo de malware. Lea más, pero solo necesita algunas herramientas gratuitas para un sistema seguro Aquí está el único software de seguridad Mac que necesita Aquí está el único software de seguridad de Mac que necesita Para la mayoría de las personas, OS X es bastante seguro y hay un número de programas que potencialmente pueden hacer más daño que bien. Lee mas .

Use Flash sin parches

El complemento del navegador Flash es el producto con más pérdida de Adobe, responsable de más problemas de seguridad de la empresa que cualquier otro producto único. Hasta el momento en 2016, se han registrado más de 200 vulnerabilidades. También se está volviendo cada vez más obsoleto, ya que tecnologías como HTML5 ¿Qué es HTML5 y cómo cambia la forma en que navego? [MakeUseOf Explains] ¿Qué es HTML5, y cómo cambia la forma en que navego? [MakeUseOf Explains] En los últimos años, es posible que haya escuchado el término HTML5 de vez en cuando. Ya sea que sepa algo sobre desarrollo web o no, el concepto puede ser algo nebuloso y confuso. Obviamente, ... Read More permite que los navegadores modernos realicen muchas de las mismas tareas de forma nativa.

Flash está desactualizado, supone una amenaza para la seguridad y, gracias a un esfuerzo concertado de la industria, se está eliminando actualmente Die Flash Die: La historia continua de las empresas tecnológicas que intentan matar a Flash Die Die Flash: la historia actual de las empresas tecnológicas que intentan Kill Flash Flash ha estado en declive durante mucho tiempo, pero ¿cuándo morirá? Lee mas . Recientemente llamamos a los usuarios a desinstalar Flash en conjunto Alerta de seguridad: necesita desinstalar Flash ahora mismo Alerta de seguridad: necesita desinstalar Flash ahora mismo Flash está tan lleno de agujeros de seguridad y vulnerabilidades, simplemente no tiene sentido para mantenerlo instalado más. He aquí cómo deshacerse de él. Lea más, ya que es posiblemente la mayor amenaza para la seguridad de la plataforma en cualquier sistema operativo. Pero no solo tome nuestra palabra: en junio de 2016, Apple comenzó a bloquear automáticamente las versiones de Flash que están desactualizadas en el navegador Safari.

Firefox deshabilitó Flash en un punto, y el navegador Google Chrome desde hace mucho tiempo incluye una versión de Sandboxed de Flash que restringe el plug-in ejecutándolo en un entorno seguro que no puede dañar su PC. Si está ejecutando Safari, puede forzar al navegador a pedirle que "confíe" en sitios web que intenten ejecutar Flash en Preferencias> Seguridad> Configuración de complementos .

Vale la pena señalar que incluso la ejecución de la última versión de Flash no significa que esté seguro, ya que las vulnerabilidades de día cero ¿Qué es una vulnerabilidad de día cero? [MakeUseOf Explains] ¿Qué es una vulnerabilidad de día cero? [Explicaciones de MakeUseOf] Leer más donde el proveedor (Adobe) no tiene tiempo para corregir el exploit antes de que sus datos se hagan públicos aún representa una amenaza. Si realmente quiere estar seguro, desactive Flash por completo en Safari desmarcando Flash en Preferencias> Seguridad> Configuración del complemento, o mejor aún desinstálelo de su sistema por completo.

Habilitar la extensión del navegador de Java

Notado un patrón formando todavía? La mayor preocupación de seguridad que enfrentan los usuarios de Mac proviene principalmente del software de terceros. Por diseño, el sistema operativo de Apple es generalmente bastante seguro (pero solo un tonto podría creer que es completamente impermeable). Otra forma de abrir su sistema para atacar es mediante la instalación de Java y su extensión de navegador, que le permite ejecutar software escrito en Java directamente en el navegador.

No debe confundirse con JavaScript, Java es un lenguaje de programación y un entorno de tiempo de ejecución que algunas aplicaciones requieren que instale antes de que funcionen correctamente. También se ha utilizado para ejecutar software, conocidos como applets, en páginas web, y se explotan como tales. Si alguna vez jugaste a Minecraft en sus primeros días beta, estarías ejecutando un applet de Java en tu navegador.

Este diálogo podría terminar con "Si te has vuelto loco, puedes habilitar Java en tu navegador" pic.twitter.com/yMDw2v8ypS

- Ryan Kilfedder (@ryankilf) 1 de agosto de 2016

Cuando la tecnología llegó por primera vez en 1995, cambió las reglas del juego y permitió el desarrollo de software basado en web mucho más avanzado que nunca. Pero el complemento de navegador de Java rápidamente creó una reputación para poner en riesgo los dispositivos, ejecutar códigos maliciosos dentro del navegador y actualizaciones intempestivas de Oracle.

El Java Runtime Environment, que permite a los usuarios construir y distribuir aplicaciones independientes, ha demostrado ser tan seguro como cualquier otro marco de desarrollo; pero ha habido muchas fallas en la forma en que el plugin del navegador Java maneja el sandboxing. Oracle ha demostrado una y otra vez que no pueden asegurar la tecnología, y ahora los principales navegadores han comenzado a eliminarla.

Tan agradable, Safari en macOS Sierra deshabilitará todos los complementos (Flash, Java, Silverlight, etc.) de forma predeterminada. https://t.co/ETVpODcxwR

- puppethead (@puppetdark) 14 de junio de 2016

En 2015, el navegador Chrome de Google abandonó Java La web se hizo más segura: Google reduce el soporte para Java La web se hizo más segura: Google elimina el soporte para Java Cuando Java se lanzó por primera vez en 1995, fue revolucionario. Pero ahora, es seguro decir que Java ha perdido su brillo, y Google está a punto de dejar de apoyarlo en Chrome. Lea más y algunos otros complementos por completo, por lo que es imposible que se ejecuten. Si está utilizando el propio navegador de Apple, puede deshabilitarlo por completo desmarcando la casilla correspondiente en Preferencias de Safari > Seguridad> Menú de configuración del complemento .

Es poco probable que necesite depender de sitios web que usen el complemento de navegador Java, y si lo hace, existen alternativas probables a las que puede recurrir para utilizar una tecnología más moderna. Por ese motivo, puede desinstalar Java y su complemento de navegador. Desactivar Java en Mac OS X para un sistema seguro Desactivar Java en Mac OS X para un sistema seguro. Los Mac son generalmente seguros, pero Java ha estado causando problemas de seguridad durante años. Finalmente es hora de deshacerse de Java en su Mac; así es cómo. Lea más o, como mínimo, limite su sistema a Java Runtime Environment para ejecutar el software local.

Aplicaciones a ciegas de confianza y extensiones de navegador

Desde que apareció GateKeeper, la iOS-ificación de OSX: ¿el principio del fin? O una armonización natural? [Opinión] El iOS-ificación de OSX - El principio del fin? O una armonización natural? [Opinión] Anuncios recientes sobre la próxima gran actualización de OSX, llamada Mountain Lion, han cosechado reacciones encontradas de la comunidad. Algunos están proclamando la muerte de la Mac; algunos piensan que es el primer paso para embrutecer ... Leer más, Apple se ha estado entrometiendo en los asuntos de su Mac en un nivel de software de terceros. La tecnología impide que las aplicaciones sin firmar se ejecuten de forma predeterminada, e incluso se puede bloquear para permitir que solo se ejecute el software del Mac App Store. Esto significa que, de forma predeterminada, su Mac no puede simplemente ejecutar software desde cualquier lugar: debe desactivar la función o anularla por aplicación en Preferencias del sistema> Seguridad .

La realidad es que la mayoría del software sin firmar es seguro, incluso si no está firmado por Apple. Por supuesto que hay excepciones, pero la realidad es que su propia discreción es una de las herramientas de seguridad más valiosas que tiene disponibles. No todos los desarrolladores pueden justificar el costo de inscribirse como un desarrollador confiable, y otros deben trabajar fuera de los límites establecidos por la Mac App Store. Muchas de las aplicaciones que recomendamos aquí en MakeUseOf no están disponibles en la App Store, ni están firmadas por un desarrollador "confiable", pero siguen siendo aplicaciones legítimas que no dañarán su sistema.

El espacio aislado de la aplicación existe en OS X para salvaguardar su máquina, lo que impide que las aplicaciones tengan acceso sin restricciones a su sistema. Los permisos de las aplicaciones también ayudan a restringir su computadora al proporcionar demasiada información sobre usted, al igual que en el sistema operativo móvil iOS de Apple. Su Mac ahora le preguntará si acepta que una aplicación tenga acceso a sus Contactos o que administre sus opciones de Accesibilidad.

Algunas aplicaciones requieren permisos de nivel de administrador y requieren que ingrese su contraseña de administrador al instalar o al intentar realizar una determinada operación. Estas son aplicaciones que desea controlar, pero no necesariamente tiene que desconfiar de todas. La mayoría simplemente necesitará un mayor nivel de acceso, como el instalador todo en uno Apache, SQL y PHP XAMPP Cómo instalar un servidor web Windows en su PC con XAMPP Cómo instalar un servidor web Windows en su PC con XAMPP Lea más, o Duet Display que convierte su iPad o iPhone en una segunda pantalla Convierta su dispositivo iOS en un monitor adicional con Duet Convierta su dispositivo iOS en un monitor adicional con Duet Ahora puede usar una aplicación iPad para expandir su colección de pantallas, convirtiendo sus $ 500 tableta en un pequeño monitor portátil. Se llama Dueto. Lea más, pero requiere la instalación de un controlador para poder hacerlo.

Otras aplicaciones pueden suponer un riesgo: algunas aplicaciones de terceros pueden solicitar permisos de nivel de administrador para ejecutar comandos sudo, que podría ejecutarse en los comandos de terminal ocultos de la Terminal 10 para personalizar los comandos de terminal ocultos de Mac Dock 10 para personalizar el Dock de Mac Desde ajustes simples como agregar acumulaciones ocultas para artículos recientes, hasta mostrar solo las aplicaciones actualmente abiertas, hay muchas cosas que puede hacer para personalizar el dock de su Mac. Lee mas . Cuanto más oscura es la aplicación, mayor es el riesgo; sobre todo, evite las aplicaciones alojadas en archivadores como mega o aplicaciones crackeadas descargadas a través de BitTorrent.

Las extensiones del navegador también deben tratarse con el mismo nivel de escrutinio 4 Extensiones maliciosas del navegador que ayudan a los hackers a sus víctimas 4 Extensiones maliciosas del navegador que ayudan a los hackers a identificar a sus víctimas Se equivocaría al pensar que todas las extensiones del navegador están diseñadas para ayudarlo. Ya sea que las extensiones aprovechen las vulnerabilidades o envíen datos a los piratas informáticos, es hora de estar atentos sobre cómo mejorar su navegador. Lee mas . Cada vez que agrega una nueva extensión a Chrome, Firefox o Safari, está permitiendo explícitamente que otra parte del código se ejecute dentro de su navegador. Si bien se intenta mitigar este tipo de intrusiones utilizando medidas como el sistema de permisos de Chrome, muchos complementos del navegador solicitan acceso total a los datos de navegación. Se pueden usar para raspar información personal y credenciales, e incluso insertar anuncios en páginas web sin su conocimiento.

Como resultado, cuestione cada extensión de navegador que haya instalado. En Safari, puede dirigirse a Preferencias> Extensiones y hacer clic en un navegador para revelar la opción Desinstalar . Independientemente del navegador que esté utilizando, es mejor deshacerse de extensiones que rara vez o nunca usa para liberar espacio, recursos y revocar el acceso no deseado a sus datos de navegación.

Algunas veces, las aplicaciones en las que confía que ya están instaladas pueden ponerlo en riesgo, aunque estas ocurrencias son pocas y distantes. En marzo de 2016, se descubrió que una actualización de la transmisión de confianza del cliente de Mac BitTorrent estaba infectada con ransomware, lo que comprometió su Mac simplemente instalando la actualización. Afortunadamente, los desarrolladores sacaron la actualización y emitieron una nueva versión, así como instrucciones para eliminar la actualización por completo.

No tengas miedo

La seguridad es una de las cosas que Apple tiene una historia de hacer las cosas bien. A medida que más personas compran Mac, y Microsoft refuerza la seguridad de su parte, los desarrolladores de malware a menudo miran hacia Apple. La realidad es que el rendimiento sigue siendo relativamente bajo debido a una pequeña base de usuarios instalada, por lo que su Mac no es un objetivo tan grande como probablemente piense que es.

La mayor amenaza para su Mac generalmente proviene de un software de terceros, como complementos web y extensiones de navegador que recopilan su información. Muchos de estos exploits se pueden usar en múltiples plataformas, por lo que el pago es mayor. Afortunadamente, la dependencia de los riesgos de seguridad como Flash y Java está disminuyendo, a medida que las tecnologías se van eliminando a favor de tecnologías modernas más seguras.

La mayoría de los usuarios de Mac están acostumbrados a no requerir ningún software de seguridad adicional, y eso es en gran parte cierto. Todavía puede desear ejercer un poco de sentido común 7 Consejos de sentido común para ayudarlo a evitar la captura de malware 7 Consejos de sentido común para ayudarle a evitar la captura de malware El Internet ha hecho mucho posible. Acceder a la información y comunicarse con personas de muy lejos se ha convertido en una brisa. Al mismo tiempo, sin embargo, nuestra curiosidad nos puede llevar rápidamente a callejones virtuales oscuros ... Lea más cuando instale el software y proporcione acceso de nivel administrativo a las aplicaciones que así lo soliciten, solo para estar seguro.

¿Alguna vez has tenido una Mac infectada? Cuéntanos todos tus problemas de seguridad (o la falta de ellos) a continuación.