En internet, nunca puedes estar demasiado seguro. Nuevas amenazas siguen surgiendo todo el tiempo, ya sea atacando su seguridad o tratando de extraer sus datos. Solo tiene sentido hacer lo que pueda para mantenerse seguro.

Y al igual que Internet, Internet también proporciona. Los desarrolladores han hecho de todo, desde extensiones que detendrán a los mineros de datos hasta aplicaciones simples que monitorean cuán seguro está usted. Aquí hay cinco de los mejores que debe usar de inmediato.

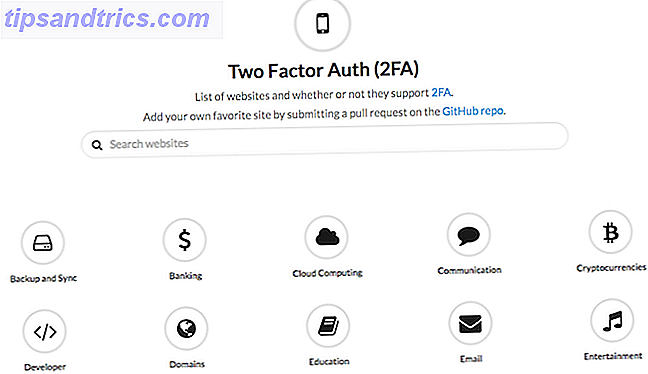

1. Autorización de dos factores (web): ¡Bloquee sus cuentas dos veces!

La autenticación de dos factores (2FA) está ganando popularidad rápidamente como una medida de seguridad imprescindible para cualquier cuenta digital. En caso de que sea nuevo en el concepto, Tina ha explicado 2FA en detalle ¿Qué es la autenticación de dos factores ?, ¿Por qué debería usarla? ¿Qué es la autenticación de dos factores ?, ¿Por qué debería usarla? La autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de probar su identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con una tarjeta de crédito no solo requiere la tarjeta, ... Leer más. Pero, ¿con qué servicios puedes usarlo? Para eso está este sitio.

Two Factor Auth tiene todos los sitios web que admiten o no 2FA, y qué tipo de 2FA está disponible. Por ejemplo, su token secundario puede estar relacionado con hardware o software, y diferir en cómo lo recibe: correo electrónico, llamada telefónica o SMS.

Hay algunos servicios que debe bloquear con 2FA Bloquear estos servicios Ahora con autenticación de dos factores Bloquear estos servicios ahora con autenticación de dos factores La autenticación de dos factores es la forma inteligente de proteger sus cuentas en línea. Echemos un vistazo a algunos de los servicios que puede cerrar con una mayor seguridad. Lea más de inmediato, pero haga de este sitio su proyecto de fin de semana. En caso de que ocurra lo peor, te sentirás muy agradecido.

2. Escáner IOT (Web): ¿Sus dispositivos están "abiertos" en Internet?

El "internet de las cosas" (IoT) ¿Qué es Internet de las cosas y cómo afectará nuestro futuro? [Explicaciones de MakeUseOf] ¿Qué es Internet de las cosas y cómo afectará nuestro futuro? [Explica MakeUseOf] Parece que hay nuevas palabras de moda apareciendo y desapareciendo cada día que pasa, y "el Internet de las cosas" resulta ser una de las ideas más recientes que ... Read More promete cambiar la forma en que vivimos nuestras vidas. Pero también está plagado de riesgos. Cuando tiene cosas como su refrigerador o su televisor inteligente siempre conectado a internet, eso también los deja abiertos a los piratas informáticos. De hecho, IoT es una pesadilla de seguridad potencial Por qué Internet de las cosas es la mayor pesadilla de seguridad Por qué Internet de las cosas es la mayor pesadilla de seguridad Un día, llegas a casa del trabajo y descubres que tu sistema de seguridad doméstica habilitado en la nube ha sido violado . ¿Cómo pudo pasar esto? Con Internet of Things (IoT), podrías descubrirlo de la manera más difícil. Lee mas .

IoT Scanner es una herramienta sencilla que determina cuál de sus dispositivos está abierto al público. Comprueba los dispositivos IP de todos los dispositivos en su red doméstica, y ve si están disponibles abiertamente en Shodan. Shodan es una base de datos de dispositivos de acceso público en Internet.

Después de hacer clic en el botón "Comprobar si estoy en Shodan", también es una buena idea hacer el Análisis profundo. Esa es la que desea saber, e idealmente, está buscando el tic verde al final de la misma.

3. Deseat.me (Web): escanea Gmail, busca todo lo que has registrado para

Con los años, probablemente haya utilizado su cuenta de Gmail para suscribirse a varios servicios. Si utilizó el poder de los alias de Gmail Divida y conquiste su correo electrónico con el poder de los alias de Gmail Divida y conquiste su correo electrónico con el poder de los alias de Gmail Cuando se trata de la organización del correo electrónico, la reacción inmediata suele ser carpetas, etiquetas, filtros, marcas de prioridad, y cosas de ese tipo. No es que ninguno de ellos sea malo, de hecho, la mayoría de ... Leer más o no, es posible que haya olvidado en qué lugares tiene una cuenta. Y si usó la misma contraseña y una de ellas es pirateada, de repente, está en grave peligro.

Deseat.me escanea tu bandeja de entrada de Gmail para encontrar todo lo que has suscrito a lo largo de los años. Lee tus correos electrónicos, sí, pero tu privacidad está garantizada trabajando totalmente fuera de línea. La aplicación no envía datos a sus servidores. Por lo tanto, ejecútelo una vez, permita que encuentre todos los sitios que haya registrado y luego comience a visitar esos sitios para eliminar las cuentas que ya no usa.

4. Privacy Badger 2.0 (Chrome, Firefox): la extensión de protección de privacidad de EFF

Los sitios web siempre te están rastreando. En cualquier página que vaya, incluso algo tan pequeño como Facebook y los botones de uso compartido de Twitter le están siguiendo Cómo bloquear Facebook y otras redes sociales de seguimiento en línea Cómo bloquear Facebook y otras redes sociales de seguimiento en línea Siempre que visite un sitio con un botón Me gusta, Tweet o +1, en realidad está compartiendo datos con Facebook, Twitter o Google. Y eso no es todo. Hay cientos de compañías de publicidad y recolección de datos que ... Leer más. Toda esta información se usa para crear un "perfil" tuyo, vendido a anunciantes. ¿Quieres parar eso? Privacy Badger es lo que necesitas.

Privacy Badger está hecho por Electronic Frontier Foundation, un grupo independiente sin fines de lucro que protege a los consumidores en Internet. Revisamos Privacy Badger Cómo bloquear el seguimiento en línea con Badger de privacidad Cómo bloquear el seguimiento en línea con Badger de privacidad El objetivo de Badger es ser un protector silencioso para los usuarios habituales, trabajando en segundo plano, evitando que su información se envíe a los anunciantes y maliciosa terceros. ¿Pero cumple este objetivo? Lea más antes, pero la nueva versión merece ser mencionada nuevamente. En v2.0, Privacy Badger funciona más rápido que antes y agrega más protección. Específicamente, aborda el problema de los sitios web y el malware que intentan encontrar su dirección IP, lo que puede ocasionar más daño en el futuro.

Privacy Badger es completamente gratis. El EFF recomienda también habilitar No rastrear, pero descubrimos que no rastrear no hace mucho. ¿No protege su privacidad, "No rastrear"? ¿"No rastrear" protege su privacidad? ¿La activación de "No rastrear" en su navegador realmente protege su privacidad? ¿Los sitios web respetan tus deseos o simplemente brindan una falsa sensación de seguridad? Vamos a descubrir ... Leer más. Aún así, es mejor prevenir que lamentar, ¿eh?

5. Passlock (Web, Chrome, Android, iOS): Cifrado de correo electrónico fácil para todos

Ya sabes que enviar datos confidenciales en correos electrónicos es arriesgado. Nunca se sabe quién podría estar fisgoneando. La solución ideal es cifrar sus correos electrónicos, pero es un proceso complicado. Passlock lo hace simple.

En pocas palabras, Passlock es un cliente del estándar Pretty Good Privacy (PGP) PGP Me: Pretty Good Privacy Explained PGP Me: Bastante bueno Privacidad explicada Pretty Good Privacy es un método para encriptar mensajes entre dos personas. Así es como funciona y si resiste el escrutinio. Lee mas . La aplicación crea un "candado" y una "clave" para usted. Puede enviar su candado a otros. Otros pueden aplicar su bloqueo a cualquier correo electrónico que deseen enviarle. De esta forma, dado que solo usted tiene la clave, solo podrá abrir la cerradura y leer el correo electrónico. Incluso si alguien más intercepta el correo electrónico, no pueden abrirlo ya que no tienen la clave.

Passlock funciona tanto en teléfonos inteligentes como con correo electrónico, incluido Gmail. Es extremadamente fácil de usar, y está construido por un profesor de seguridad para arrancar.

¿Cuál es tu miedo a la privacidad?

La privacidad es un área de creciente preocupación en la era de Internet. Desde lo que compartimos en las redes sociales hasta lo que compartimos en privado, gran parte de nuestra información personal está en línea. Y es difícil controlar quién lo ve.

En términos de fugas, hay tres rutas amplias. ¿Cuál temes más? ¿Teme que sus datos estén en manos de hackers independientes, de grandes corporaciones o de organismos gubernamentales o estatales?

![Ojos satelitales: fondos de pantalla del mapa en función de su ubicación actual [Mac]](https://www.tipsandtrics.com/img/mac/223/satellite-eyes-map-wallpapers-based-your-current-location.jpg)

![Quicksand: Sincroniza automáticamente sus archivos recientes en la nube [Mac]](https://www.tipsandtrics.com/img/mac/387/quicksand-automatically-syncs-your-recent-files-cloud.png)