Las empresas no parecen detener a los piratas informáticos que buscan robar datos de los clientes. La lista de compañías en las que se rezó ha crecido mucho e incluye nombres conocidos como JP Morgan, Home Depot y Target. Y eso es lo que sabemos. Cada interrupción inexplicable del sitio web se encuentra con sorpresa. ¿Fue un problema? ¿El sitio fue pirateado? ¿Y cuándo lo haría si este último fuera cierto?

Todo el mundo parece estar de acuerdo en que las empresas deben hacer más para proteger a las personas que les han confiado datos valiosos, pero la tendencia de los hacks de alto perfil parece probable que continúe en el futuro cercano. Por ahora, los consumidores pueden hacer poco más que prepararse y responder a medida que ocurren las amenazas. Así es cómo puedes protegerte.

Edúquese sobre los riesgos

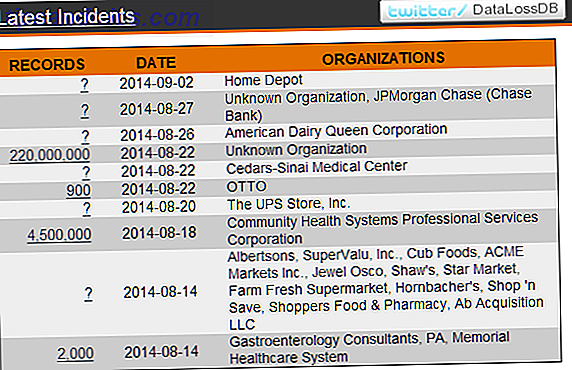

Los titulares que anuncian infracciones importantes son, de hecho, solo una parte de la historia. Las empresas y organizaciones más pequeñas son violadas regularmente, y estas historias más pequeñas raramente son noticias de primera plana, si es que son noticias. Muchas víctimas de estos incidentes menores nunca se dan cuenta de que hay un problema. Después de todo, la mayoría de nosotros tratamos con cientos de empresas al año. Controlar si han sido pirateados (o no) es, en el mejor de los casos, difícil.

Sin embargo, DataLossDB.org puede hacer la vida un poco más fácil, al igual que el Twitter del sitio. DataLossDB muestra las últimas brechas conocidas en su página principal. También puede suscribirse a un boletín semanal que resume todos los incidentes de pérdida de datos en la semana anterior. Seguir el sitio en Twitter o inscribirse en el boletín informativo puede hacer que la mayoría de las tareas virtuales se mantengan informadas sobre las nuevas amenazas a la seguridad.

También recomiendo consultar nuestra lista de los principales blogs de seguridad Alerta roja: 10 blogs de seguridad informática que debe seguir hoy Alerta roja: 10 blogs de seguridad informática que debe seguir hoy La seguridad es una parte crucial de la informática, y debe esforzarse por educarse y estar al día. Deberá consultar estos diez blogs de seguridad y los expertos en seguridad que los escriben. Lee mas . No tiene que seguirlos todos, pero consultar solo uno cada semana puede ser útil y mantenerlo informado.

Administre sus contraseñas

Cambiar su contraseña es imprescindible si tiene una cuenta con una empresa que ha sido pirateada. No todos los ataques se centran en contraseñas, pero muchos lo hacen, y una contraseña comprometida Las 7 tácticas más comunes utilizadas para hackear contraseñas Las 7 tácticas más comunes utilizadas para hackear contraseñas Cuando escuchas "violación de seguridad", ¿qué viene a la mente? ¿Un hacker malvado? ¿Algún niño que vive en el sótano? La realidad es que todo lo que se necesita es una contraseña, y los piratas informáticos tienen 7 formas de obtener la suya. Leer más se puede usar para obtener acceso completo a menos que haya una autenticación de dos factores disponible. Peor aún, el inicio de sesión puede parecer legítimo, lo que hace que sea más difícil para usted afirmar que en realidad era otra persona.

Pero cambiar tu contraseña es solo el comienzo. También es aconsejable tomar medidas proactivas que lo protejan de nuevas violaciones de seguridad. PwnedList, un sitio web que monitorea la web en busca de datos filtrados que incluyen su correo electrónico y contraseña, es una excelente manera de protegerse. El servicio es gratuito y puede avisarle automáticamente si se produce una fuga, lo que le brinda la oportunidad de cambiar su contraseña antes de que ocurra algún daño.

También es aconsejable usar un administrador de contraseñas. 5 Herramientas de administración de contraseñas comparadas: encuentre la que es perfecta para usted 5 Herramientas de administración de contraseñas comparadas: encuentre la que sea perfecta para usted Escoja algún tipo de estrategia de administración de contraseñas para manejar la gran cantidad de contraseñas que tenemos la necesidad es crucial. Si eres como la mayoría de las personas, probablemente guardes tus contraseñas en tu cerebro. Para recordarlos ... Leer más. Esto lo ayudará a desarrollar contraseñas más seguras, lo que siempre es una ventaja, y facilitará el cambio de su contraseña si es necesario. Las mejores opciones pueden abarcar varios dispositivos, incluidos teléfonos inteligentes y tabletas.

Use la seguridad de su tarjeta de crédito

Muchos consumidores se alarman cuando escuchan sobre una violación porque creen que su tarjeta de crédito se usará para realizar compras falsas. Eso puede suceder, pero rara vez se hace responsables a los consumidores. En los Estados Unidos, por ejemplo, los ciudadanos no se hacen responsables de ningún cargo fraudulento que ocurra debido a la información robada y son responsables de solo $ 50 si los cargos se producen porque se perdió la tarjeta física. Solo los cargos de débito fraudulentos pueden ocasionar la pérdida total de fondos, e incluso así solo si no lo reporta dentro de los 60 días.

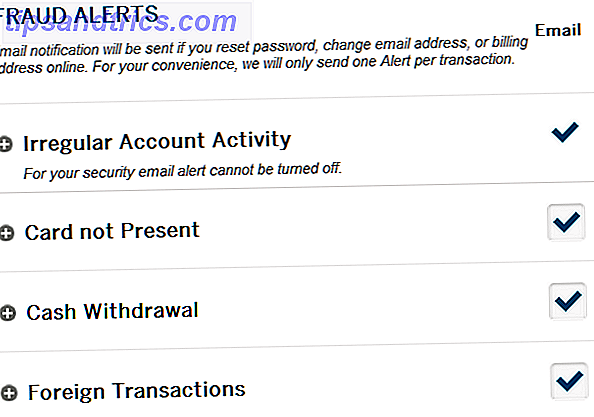

Aun así, los cargos fraudulentos pueden ser inconvenientes. 4 Sitios web que parecen oficiales pero que tomarán su dinero 4 Sitios web que parecen oficiales pero que le quitarán su dinero Incluso si es una persona escrupulosa, puede ser fácil engañarlo por un sitio de aspecto oficial. Estos no son sitios web "fraudulentos", pero han cogido desprevenidos a la gente. Lee mas . Deberá ponerse en contacto con el banco o la compañía de la tarjeta de crédito, y cuantos más cargos haya realizado, más complicado será. Es por eso que debe habilitar tantas características de seguridad como sea posible. En particular, muchas tarjetas de crédito ofrecen un sistema de notificación que le informa automáticamente cuando se realiza un cargo mayor a cierta cantidad o cuando ocurre una transacción de "tarjeta no presente". Las opciones varían, pero las mejores compañías de tarjetas de crédito incluso le notificarán sobre "actividades sospechosas", como una serie de cargos repentinos que se originan a miles de millas de donde usted vive.

Con estas notificaciones habilitadas, puede contactar inmediatamente a su proveedor de tarjeta y resolver el problema. Todavía tendrá que llamar, pero el proceso será más fácil si observa el fraude cuando ocurre en lugar de un mes después cuando revisa su estado de cuenta mensual.

Cerrar cuentas antiguas

Mientras patrulla por información sobre incidentes de pérdida de datos, puede encontrarse con infracciones de compañías con las que no hace negocios habitualmente, pero que aún tienen la posibilidad de afectarlo. Las empresas tienden a almacenar datos durante mucho tiempo y los consumidores tienden a abrir cuentas, y luego se olvidan de ellas. Esto se convierte en una receta para el desastre.

Si tiene que responder a una infracción, pregúntese si realmente necesita la cuenta en cuestión. Muchas personas abren una tarjeta de crédito o membresía de la compañía para conseguir un buen acuerdo, luego se olvidan rápidamente hasta que algo malo sucede. Si pierde sus datos y no hace mucho o ningún negocio con las personas que lo perdieron, simplemente felicite sus vínculos. Cierre sus cuentas, ponga a cero los saldos restantes y vaya a otro lugar.

Esto puede o no purgar sus datos de sus computadoras, ya que muchas compañías retienen los datos por un tiempo después de que se cierra una cuenta. Pero cerrar la cuenta hará que los datos comprometidos sean menos útiles y le dará un frente menos del que preocuparse en la guerra por su privacidad.

Conviértase en un escéptico

Los titulares sobre hacks de alto perfil por lo general se centran en la pérdida de la contraseña o la información de la tarjeta de crédito. Todos saben que esta información es importante, por lo que es una buena historia. Pero las avenidas de ataque van más allá de simplemente cargar compras falsas o iniciar sesión en una cuenta con una contraseña robada.

En el destino, hackear 4 sitios web que parecen oficiales pero le quitarán dinero 4 sitios web que parecen oficiales pero que le quitarán su dinero Incluso si es una persona escrupulosa, puede ser fácil ser engañado por un sitio de aspecto oficial. Estos no son sitios web "fraudulentos", pero han cogido desprevenidos a la gente. Lea más, por ejemplo, los atacantes tomaron nombres, direcciones y números de teléfono. Con esta información es posible crear correos electrónicos falsos, cartas o incluso llamadas telefónicas que parecen un poco más legítimas de lo normal. Si recibe un correo electrónico solicitándole que "confirme cierta información", y el mismo correo electrónico contiene su nombre y dirección, puede creer que es válido.

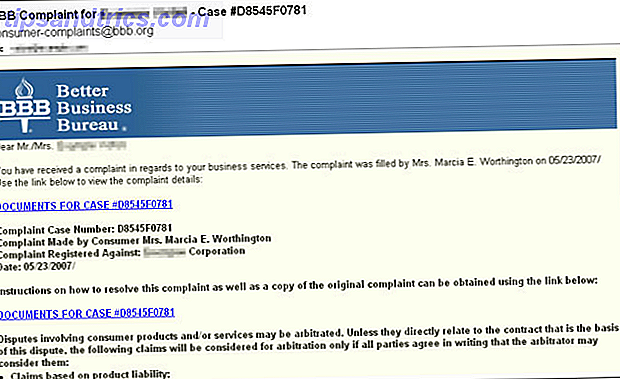

Esta técnica se llama "spear phishing" debido a su naturaleza precisa. Si bien no es tan común como el spam de phishing genérico, puede ser muy efectivo. En un caso, los hackers que se hicieron pasar por Better Business Bureau lograron obtener datos de 1.400 ejecutivos de la compañía. Cada correo electrónico contenía información relacionada con el negocio de cada ejecutivo, y apareció a través de una vía que probablemente considerarían legítima, factores que hicieron que el ataque fuera muy efectivo.

La lección aquí es desafortunada, pero simple; nunca bajes la guardia. Supongamos que cualquier correo electrónico, mensaje de texto o llamada telefónica inesperada podría ser una estafa de suplantación de identidad (phishing). ¿Qué es exactamente el phishing y qué técnicas utilizan los estafadores? ¿Qué es exactamente el phishing y qué técnicas utilizan los estafadores? Nunca he sido fan de la pesca, yo mismo. Esto se debe principalmente a una expedición temprana donde mi primo logró atrapar dos peces mientras yo capturaba zip. Al igual que en la pesca de la vida real, las estafas de phishing no son ... Lea más y responda en consecuencia. Visite los sitios a través de su navegador en lugar de hacer clic en los enlaces, verifique que los números de teléfono sean auténticos antes de llamar, y nunca responda a un correo electrónico no solicitado con información personal.

Mire (con cuidado) para su informe de crédito gratis

Las grandes empresas que son atacadas con éxito por piratas informáticos se enfrentan a un grave problema. La violación potencialmente pone a la compañía al borde de cualquier daño que sufra un cliente debido a su negligencia. Además de infligir un doble golpe de malas relaciones públicas, los daños a los clientes (y los honorarios de los abogados necesarios para hacer frente a los reclamos) pueden agotar la cuenta bancaria de una empresa.

Es por eso que la mayoría de las compañías que sufren una importante filtración de datos continúan con una oferta gratuita de monitoreo de crédito. A menudo recibirás una notificación de esto por correo, aunque a veces aparecerá a través del correo electrónico. El nivel de servicio suele ser el más básico disponible, por lo que solo se registra para recibir una notificación si alguien abre una cuenta a su nombre, pero es mejor que nada.

Los lectores entusiastas pueden notar una vulnerabilidad en esta medida de seguridad. Si una empresa que ha sido hackeada anuncia que ofrecerán monitoreo de crédito gratuito, acaba de hacer que sus clientes maduren para un buen ataque de suplantación de identidad. Compruebe dos veces lo que recibe e intente verificar la oferta a través del sitio web oficial de la empresa. 4 Sitios web que parecen oficiales pero le quitarán dinero 4 Sitios web que parecen oficiales pero que le quitarán su dinero Incluso si es una persona escrupulosa, puede ser fácil para ser engañado por un sitio de aspecto oficial. Estos no son sitios web "fraudulentos", pero han cogido desprevenidos a la gente. Lea más antes de hacer una llamada o hacer clic en un enlace.

¿Cómo reaccionarías?

Las infracciones de datos son frecuentes, pero no son algo que deba mantenerte despierto por la noche. Las historias de terror identificadas de robo que hacen temblar a los consumidores con miedo son raras y generalmente son el resultado de ataques dirigidos en lugar de una violación masiva, aunque los datos filtrados en una violación podrían hacer que robar la identidad de la víctima sea más fácil.

¿Ha hecho negocios con una empresa que fue hackeada y, de ser así, qué hizo cuando se enteró de ello? Háganos saber en los comentarios.

Crédito de la imagen: Dell SecureWorks, Shutterstock / Alexskopje, Shutterstock / Brian A Jackson