Un ataque de hombre en el medio es difícil de identificar y defenderse. Los ataques MITM generalmente no dependen de infectar computadoras en ninguno de los extremos del sistema. En cambio, dependen del control del equipo de comunicaciones entre dos sistemas. Por ejemplo, un enrutador malicioso que ofrece Wi-Fi gratis 3 Peligros de iniciar sesión en Wi-Fi público 3 Peligros de iniciar sesión en Wi-Fi público Ha escuchado que no debe abrir PayPal, su cuenta bancaria e incluso su correo electrónico mientras usa wifi público. Pero, ¿cuáles son los riesgos reales? Leer más en un lugar público puede realizar un ataque de hombre en el medio.

Un ataque sin conexión del hombre en el medio

Los ataques del hombre en el medio estaban antes que las computadoras. Este tipo de ataque implica que un atacante se inserte entre dos partes que se comunican entre sí. Los ataques Man-in-the-middle son esencialmente ataques de espionaje.

Por ejemplo, supongamos que se está comunicando con alguien por correo físico: se escriben cartas entre sí. Si tuvieras un cartero loco, podrían interceptar cada carta que envíes, abrirla, leerla, y luego volver a empaquetar la carta y enviarla a tu destinatario original. El destinatario original le devolverá una carta y el cartero la abrirá, la leerá, la volverá a empaquetar y se la entregará. No sabría que hay un hombre en el medio de su canal de comunicaciones: realizado correctamente, este tipo de ataque es invisible para los participantes.

Este tipo de escuchas secretas (tomar el control de un canal de comunicaciones entre dos participantes y espiar el tráfico) es el núcleo de un ataque de hombre en el medio. Podría ser peor que simplemente leer correspondencia personal. Si estuvieras enviando cartas de ida y vuelta con planes de negocios, el atacante podría interceptar esos datos sin que lo sepas.

El atacante también podría modificar los mensajes en tránsito. Digamos que envías una carta a alguien. El hombre en el medio podría agregar una nota a esa carta, pidiendo algún tipo de favor, tal vez le pidan a la persona del otro lado que incluya algo de dinero en efectivo porque realmente necesita dinero. Claro, la escritura puede no parecer idéntica, pero el hombre en el medio podría reescribir tu carta palabra por palabra, agregar su mensaje personalizado y enviarla por correo al destinatario. Mientras el hombre en el medio estuviera haciendo esto todo el tiempo, el destinatario no se daría cuenta de que no era su letra. El destinatario podría escribirle una carta y mencionar que incluía algo de dinero, y el intermediario podría quedarse con el dinero, reescribir su carta (omitiendo la referencia al dinero) y enviarle la carta. Esto requiere un poco de trabajo en un mundo fuera de línea, pero es mucho más fácil hacer este tipo de cosas en línea donde puede ser automatizado por software.

Ataques de hombre en el medio en línea

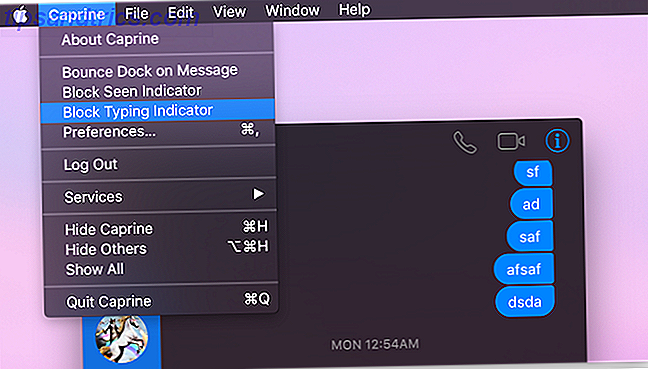

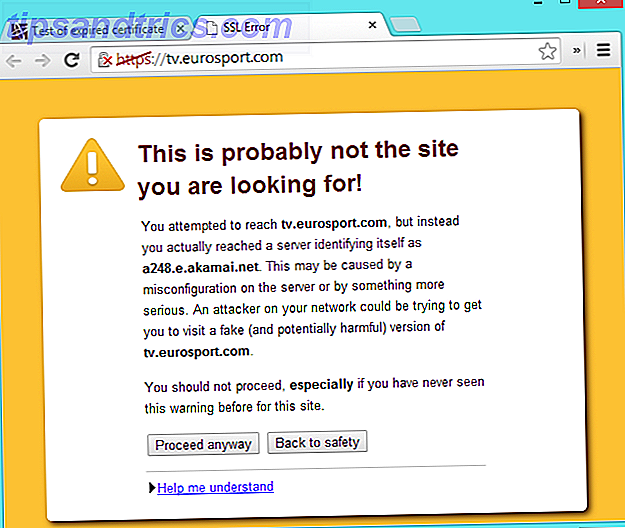

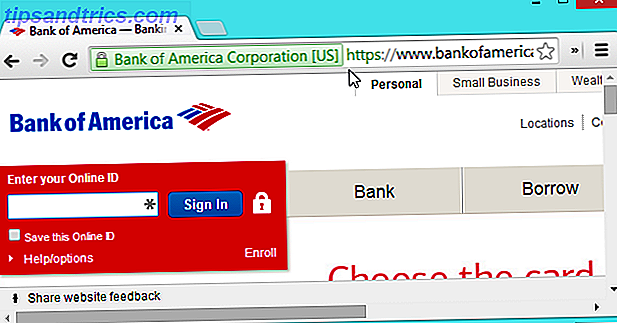

Los ataques man-in-the-mid en línea funcionan de la misma manera. Por ejemplo, supongamos que se conecta a un enrutador inalámbrico malicioso, tal vez un enrutador que ofrece Wi-Fi gratuito en un lugar público. Luego intenta conectarse al sitio web de su banco. En el escenario de ataque más obvio, verá un error de certificado que le informa que el sitio web del banco no tiene el certificado de cifrado adecuado. Esto lo alertaría sobre un ataque de hombre en el medio, pero algunas personas podrían hacer clic en este mensaje de error. Inicia sesión en su banco y realiza transacciones como lo haría normalmente. Todo parece estar bien,

En realidad, un atacante podría haber configurado un servidor falso que parece ser su banco. Cuando te conectas, busca la página web del banco, la modifica un poco y te la presenta. Se registra con los detalles de su cuenta y esos detalles se envían al servidor man-in-the-middle. Luego, el servidor se registra para usted, toma la página de detalles de su cuenta y le envía una copia. Todo puede parecer normal, pero en realidad hay un servidor sentado en el centro, reenviando datos de un lado a otro y escuchando a hurtadillas la información confidencial. El único problema era el problema con el certificado: el servidor man-in-the-middle no tendría el certificado de seguridad apropiado que tendría el sitio web de su banco real.

Con sitios web HTTP no cifrados típicos - no sitios web HTTPS encriptados ¿Qué es HTTPS y cómo habilitar conexiones seguras por defecto? ¿Qué es HTTPS? ¿Cómo habilitar conexiones seguras por defecto? Las preocupaciones de seguridad se están extendiendo y han llegado al frente de la mayoría de las personas. Términos como antivirus o firewall ya no son un vocabulario extraño y no solo son entendidos, sino que también son utilizados por ... Leer más - no tendrías ninguna advertencia de un ataque de hombre en el medio. Esta es la razón por la que las páginas web sensibles como las páginas de inicio de sesión de la cuenta, los sistemas bancarios en línea, los sitios de compras y los servicios de correo electrónico generalmente se ofrecen a través de HTTPS.

El ataque anterior no depende de que haga clic en una advertencia de certificado. La herramienta de ataque SSLStrip puede eliminar el cifrado HTTPS de un sitio, por lo que visitaría el sitio web de su banco, sería redireccionado a una versión HTTP no cifrada y estaría en peligro si intentara iniciar sesión. La única indicación de que existía un problema sería que su El sitio del banco se ofrecía a través de HTTP en lugar de HTTPS, algo muy fácil de perder.

Otros ataques man-in-the-middle podrían depender de que el software infecte su computadora, por ejemplo, malware 10 pasos a seguir cuando descubre malware en su computadora 10 pasos a seguir cuando descubre malware en su computadora Nos gustaría pensar que el Internet es un lugar seguro para pasar nuestro tiempo (tos), pero todos sabemos que hay riesgos en cada esquina. El correo electrónico, las redes sociales, los sitios web maliciosos que han funcionado ... Read More podrían ocultarse en segundo plano en su computadora, insertándose entre su navegador web y los servidores con los que contacta para realizar un ataque man in the middle en su navegador. Tal malware debe ser detectable por un buen software antivirus, por supuesto.

Defendiendo contra los ataques de MITM

Los ataques de MITM son difíciles de defender en su extremo. En general, indican que un canal de comunicación en sí mismo, como un enrutador Wi-Fi, está en peligro. Es posible darse cuenta de los ataques de hombre en el medio, pero el servidor remoto tendrá que utilizar el cifrado HTTPS y es posible que necesite un ojo agudo. Aquí hay algunos consejos:

- No ignore las advertencias del certificado : una advertencia de certificado de seguridad indica que hay un problema grave. El certificado no coincide con el servidor que está viendo, por lo que esto podría significar que se está comunicando con un servidor de phishing o un servidor impostor que realiza un ataque MITM. También podría indicar un servidor mal configurado, razón por la cual muchas personas han sido capacitadas para ignorarlo. No haga clic en las páginas de advertencia como esta, especialmente al acceder a sitios confidenciales como su correo electrónico o la banca en línea.

- Verificar por HTTPS : cuando se conecte a un sitio sensible donde ingrese una contraseña importante o detalles de la tarjeta de crédito, asegúrese de que el sitio esté usando el cifrado HTTPS. Observe rápidamente su barra de direcciones y asegúrese de que el cifrado esté en su lugar antes de iniciar sesión, especialmente en redes Wi-Fi públicas. El complemento HTTPS Everywhere de EFF le ayudará un poco aquí, lo que obligará a su navegador a usar HTTPS donde los sitios lo soporten. Encrypt Your Web Browsing con HTTPS en todas partes [Firefox] Cifre su navegador web con HTTPS en todas partes [Firefox] HTTPS Everywhere es una de esas extensiones que solo Firefox hace posible. Desarrollado por Electronic Frontier Foundation, HTTPS Everywhere lo redirige automáticamente a la versión encriptada de los sitios web. Funciona en Google, Wikipedia y ... Leer más.

- Tenga precaución con las redes públicas de Wi-Fi : tenga especial cuidado cuando se conecte a redes públicas de Wi-Fi en las que no confíe. Evite hacer banca en línea y otras cosas especialmente sensibles en dichas redes. Sea especialmente sospechoso si ve mensajes de error de certificado y sitios confidenciales sin cifrado HTTPS en redes Wi-Fi públicas.

- Ejecute el software antivirus : software antivirus Comparación de antivirus gratuita: 5 opciones populares Comparación de antivirus gratuita de punta a punta: 5 opciones populares Vaya cara a cara ¿Cuál es el mejor antivirus gratuito? Esta es una de las preguntas más comunes que recibimos en MakeUseOf. Las personas quieren estar protegidas, pero no quieren tener que pagar una tarifa anual o usar ... Leer más y otras prácticas básicas de seguridad en Internet lo ayudarán a protegerse contra los ataques de intermediarios que requieren que se ejecute malware. tu computadora.

Los ataques Man-in-the-middle dependen de comprometer un canal de comunicaciones. El canal de comunicación generalmente estará fuera de su control, por lo que querrá usar un canal de comunicación diferente si encuentra un posible ataque MITM. Esto puede significar la desconexión de una red Wi-Fi pública sospechosa y el uso de una conexión a Internet más segura.

Crédito de la imagen: Andy Rennie en Flickr, Josh McGinn en Flickr, Erin Pettigrew en Flickr