Cuando Edward Snowden filtró un verdadero tesoro de documentos a los periodistas Guardian Glenn Greenwald y Laura Poitras, nadie podría haber predicho el impacto que sus revelaciones tendrían sobre el mundo. En particular, las revelaciones de Snowden ¿Qué es PRISM? Todo lo que necesita saber ¿Qué es PRISM? Todo lo que necesita saber La Agencia de Seguridad Nacional de los EE. UU. Tiene acceso a cualquier información que almacene con proveedores de servicios de los EE. UU. Como Google Microsoft, Yahoo y Facebook. También es probable que monitoreen la mayor parte del tráfico que fluye a través de ... Read More tuvo un efecto profundo y significativo en el mundo de la criptografía por dos razones importantes.

En primer lugar, por primera vez, existía una conciencia general de las profundidades de la vigilancia gubernamental de Internet, especialmente por parte de los servicios de seguridad británicos y estadounidenses. El resultado de esto fue que los consumidores en cantidades cada vez mayores comenzaron a buscar el cifrado para proteger su privacidad.

El segundo fue la pérdida catastrófica de la fe pública en paquetes de cifrado corporativos y propietarios. Esto fue en gran parte producto del descubrimiento de que RSA recibió $ 10, 000, 000 de la Agencia de Seguridad Nacional de los Estados Unidos (American National Security Agency) para comprometer su software insignia de encriptación.

Estos dos factores han dado lugar a un aumento fenomenal del interés en el cifrado de código abierto, tanto por los consumidores como por los usuarios avanzados.

El problema es que cifrar mensajes Cómo cifrar fácilmente documentos de correo electrónico o texto [Windows] Cómo cifrar fácilmente documentos de correo electrónico o texto [Windows] Leer más nunca ha sido especialmente sencillo. La ciencia detrás del cifrado seguro 4 formas sorprendentes de cifrar sus datos 4 formas sorprendentes de cifrar sus datos El cifrado a menudo se considera el patio de recreo de geeks solo, pero no tiene por qué serlo. El cifrado solo significa que la información está codificada y que solo puede acceder a la información real con una contraseña especial o ... Read More es ridículamente complicado, y la mayoría de los paquetes de cifrado no son especialmente fáciles de usar. Como resultado, realmente no han penetrado en la esfera del consumidor de ninguna manera significativa.

Hasta ahora. Conoce Keybase.io.

Entonces, ¿qué es esta cosa Keybase entonces?

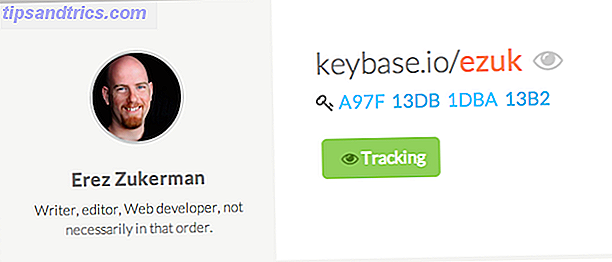

Fundado por Max Krohn y Chris Coyne, que fundaron anteriormente OK Cupid, Sparknotes y TheSpark, actualmente solo está disponible en versión alfa privada. Se comercializa a sí mismo como "un directorio público de claves públicas públicamente auditables". Todo emparejado, por conveniencia, con nombres de usuario únicos ".

Basado en el venerable y endurecido Guardia de privacidad de GNU, Keybase permite a los usuarios cifrar, descifrar y compartir fácilmente mensajes dentro de un estándar de encriptación probado y comprobado. Además, todas las claves públicas están vinculadas a las cuentas de los usuarios en los sitios web de Keybase, además de las cuentas de Twitter y Github.

Los mensajes se pueden encriptar a través de una aplicación de línea de comandos basada en Node.js relativamente intuitiva, o a través del sitio web de Keybase. ¿Como funciona? Bueno, un poco como esto.

Primero, necesita rastrear al usuario al que está enviando mensajes. Aquí, estoy rastreando el editor de Android de MakeUseOf, Erez Zukerman. Hola Erez!

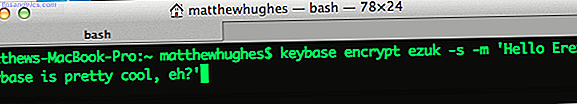

Luego abra una ventana de terminal y escriba lo siguiente.

keybase encriptar ezuk -s -m '¡Hola, Erez! Keybase es genial, ¿eh?

Entonces, ¿qué hacen los indicadores '-s' y '-m'? En pocas palabras, '-s' significa que estás 'firmando' tu mensaje, agregando una capa adicional de autenticación para demostrar que eras el remitente original. '-m' significa que todo lo que sigue será el mensaje que envío a Erez.

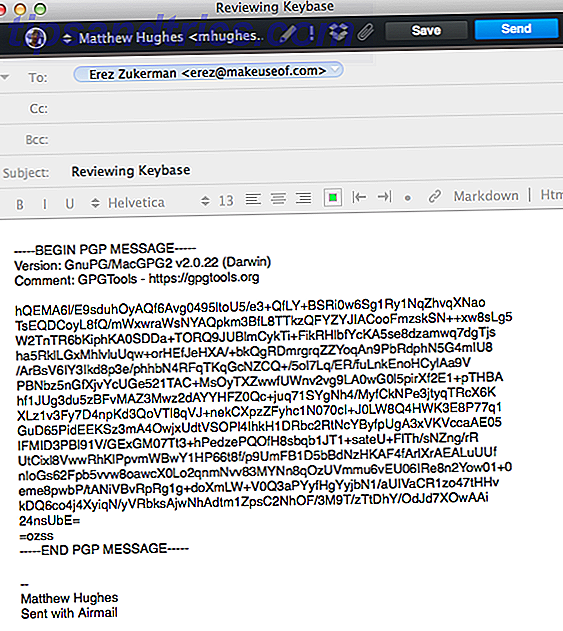

Luego copio el resultado en un correo electrónico, que luego disparo a Erez, donde lo descifrará usando el siguiente comando.

keybase decrypt -m "mensaje"

¿Pero mencionó un sitio web?

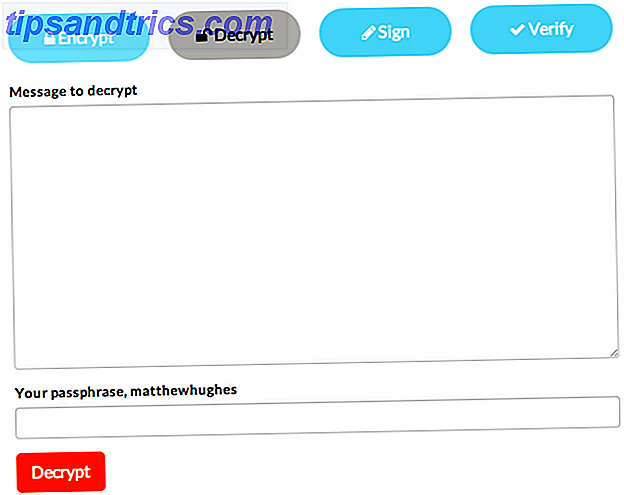

He hablado mucho sobre la aplicación de línea de comandos Keybase, que creo que es un producto impresionante y pulido. Pero también mencioné que también es posible usar el sitio web Keybase para cifrar y descifrar mensajes.

Esto primero requiere que cargue su clave privada a sus servidores. Esta es la clave que es exclusiva de usted y le permite cifrar y descifrar mensajes. Como su nombre lo indica, esto es algo que debes mantener absolutamente, 100% secreto.

Si se filtra su clave privada, entonces es posible decodificar cualquier mensaje que haya cifrado previamente. Keybase ha asegurado a los usuarios que las claves privadas almacenadas en sus servidores se guardan de forma segura. A pesar de eso, no estoy contento de que Keybase les pida a sus usuarios que entreguen sus claves privadas en primer lugar. Erez Zukerman tiene algunas ideas al respecto:

@matthewhughes Acabo de recibir mi cuenta de Keybase. Se ve bien, pero realmente espero que no hayas subido tu clave privada, "crypto del lado del cliente" o no!

- Erez Zukerman (@the_ezuk) 8 de marzo de 2014

@matthewhughes Y no puedo decir que piense que es genial que animen a las personas a subir sus claves privadas, ningún servicio de cifrado debería preguntarle

- Erez Zukerman (@the_ezuk) 8 de marzo de 2014

Si bien no dudo de la competencia del equipo detrás de Keybase, me pregunto qué pasaría si se citan para las claves privadas que han sido presentadas por sus usuarios. Me preocupa lo que sucedería si experimentaran una gran recámara de seguridad. Como resultado, no hay forma de que pueda recomendarle que use la aplicación web Keybase con buena conciencia.

Conclusión

Predigo que Keybase se enfrentará a una montaña de desafíos en los próximos meses. Estos van desde proteger a los usuarios contra la intrusión del gobierno, hasta simplificar aún más su plataforma hasta el punto en que el cifrado sea accesible sin exigir que los usuarios proporcionen sus claves privadas.

A pesar de eso, en su inicio actual, Keybase es un producto sólido, y uno que recomiendo de todo corazón. Estoy muy entusiasmado con la aplicación de línea de comandos, que es fácil de instalar, fácil de usar y no requiere que el usuario proporcione sus llaves privadas más importantes.

Pero ¿qué piensas? Déjame un comentario a continuación y déjame saber lo que piensas.