Los pagos de NFC se están haciendo con el control del mundo, o al menos revolucionan la forma en que pagamos los productos en las tiendas. En caso de que no lo sepa, la tecnología está en auge en gran parte de Europa, Canadá y Asia.

El Reino Unido quiere que todas las terminales de puntos de venta sean sin contacto para 2020, mientras que más del 53 por ciento de los australianos usan una aplicación de NFC al menos una vez por semana. En China, los sistemas de pago NFC se han vuelto tan frecuentes que los expertos creen que el país está en camino de convertirse en la primera sociedad sin efectivo dentro de unos pocos años.

Estados Unidos está un poco retrasado, pero gana terreno rápidamente. Empresas como McDonalds y Walgreens ahora ofrecen pagos sin contacto, y muchas más están en línea todo el tiempo.

Chevron y Walmart necesitan cumplir con los tiempos y obtener Apple Pay. Me está matando.

- Bridget Hull (@bridgetmhull) 2 de octubre de 2017

A medida que crece el número de empresas que aceptan aplicaciones NFC, también lo hace la cantidad de aplicaciones. Pero en el Hemisferio Occidental, tres lideran el paquete: Apple Pay, Android Pay y Samsung Pay Todo lo que necesita saber sobre Apple Pay, Samsung Pay y Android Pay Todo lo que necesita saber sobre Apple Pay, Samsung Pay y Android Pay Android Pay, Samsung Pay, Apple Pay tienen todas sus ventajas y desventajas. Echemos un vistazo a cómo funciona exactamente cada uno de ellos y quién puede usarlos. Lee mas . Veamos los méritos de seguridad de cada uno.

Apple Pay

Hemos analizado detenidamente la seguridad de Apple Pay Apple Pay es más seguro de lo que piensas: 5 datos para demostrar que Apple Pay es más seguro de lo que piensas: 5 datos para demostrarlo Los servicios de pago basados en dispositivos móviles como Apple Pay se están volviendo más y más popular. Pero, ¿qué características de seguridad ofrece? ¿Qué salvaguardas existen? ¿Es seguro? Lea más en un artículo en otro lugar en MakeUseOf. La aplicación ha estado presente desde 2014. La encontrará en todas las versiones de iPhone 6, 7, 8 y X. Puede usarla para pagar en tiendas, y si posee una Mac, también puede usarla para hacer pagos en línea.

Al igual que muchas aplicaciones, la principal protección de seguridad de Apple Pay es la tokenización. En lugar de almacenar los números reales de su tarjeta de crédito en el dispositivo, la aplicación crea números de cuentas virtuales.

La tokenización funciona gracias a un complicado proceso de encriptación. Después de ingresar los datos de su tarjeta de crédito en la aplicación, el dispositivo los cifra y los envía a los servidores de Apple. Al recibir los números, Apple los descifra, agrega la red de pagos de su tarjeta y los vuelve a encriptar con una clave que solo la red de su tarjeta puede desbloquear.

Luego, el proveedor autoriza la adición de la tarjeta, crea un número de cuenta de dispositivo (DAN) específico del dispositivo, lo encripta y lo envía a Apple. Apple no puede descifrarlo. Finalmente, Apple agrega el DAN al elemento seguro (SE) en su teléfono. El elemento seguro es una tecnología estándar de la industria de la que hablaremos más en breve.

Apple también te protege contra las pérdidas Cómo usar Encuentra mi iPhone para recuperar tu iPhone robado Cómo usar Encuentra mi iPhone para recuperar tu iPhone robado. Resumen largo: mi esposa se robó su iPhone cuando lo extravió en el trabajo el otro día. Pude iniciar sesión en su cuenta de iCloud y eventualmente recuperar el dispositivo. Leer más gracias a la aplicación Find My iPhone. Le permite borrar el dispositivo de forma remota y así borrar cualquier tarjeta de crédito, débito, prepago y recompensas que haya guardado. También puede usar su página de cuenta de ID de Apple para notificar a los proveedores de su tarjeta. Bloqueará automáticamente cualquier pago realizado a través de la aplicación Apple ID.

Todo suena bien, pero Apple Pay plantea algunas preocupaciones de privacidad. De acuerdo con los términos de servicio de la aplicación:

"Apple envía información sobre la actividad de su cuenta de iTunes y App Store, información sobre su dispositivo, información sobre el uso de su dispositivo y su ubicación en el momento en que agrega su tarjeta de crédito, débito o prepago a su banco o emisor de la tarjeta".

Suena preocupante

Android Pay

Muchas de las funciones de seguridad principales de Android Pay son las mismas que Apple Pay. El proceso de tokenización es muy similar, pero con una diferencia fundamental.

En lugar de utilizar el Elemento seguro para generar tokens, Android Pay utiliza un proceso conocido como Emulación de tarjeta de host (HCE).

Host Card Emulation ha sido parte del sistema operativo Android desde la versión 4.4. En lugar de alojar credenciales de pago en un elemento seguro dentro de un dispositivo, HCE los coloca en un entorno remoto y usa la nube para comunicarse con el dispositivo.

Esto tiene algunos beneficios clave sobre un SE físico:

- El espacio de almacenamiento de un SE físico es limitado, el almacenamiento de HCE es escalable.

- Un elemento de HCE puede aprovechar más potencia informática y así implementar medidas de seguridad más robustas.

- Las SE remotas implementadas a través de HCE generan menos partes interesadas y menores costos para el consumidor.

Sin embargo, hay una desventaja de seguridad: debido a que HCE depende de un elemento seguro remoto, tiene que permitirte realizar pagos mientras estás fuera de línea. Es como usar una tarjeta de crédito temporal.

La ventana de oportunidad no dura mucho; eventualmente, tendrá que volver a conectarse al servidor antes de poder hacer más pagos. Pero sí significa que alguien que entra en posesión de su dispositivo y que conoce su número de PIN podría desactivar su conexión Wi-Fi y disfrutar de un pequeño gasto antes de que tenga tiempo de reaccionar. El riesgo es mínimo, pero existe.

Samsung Pay

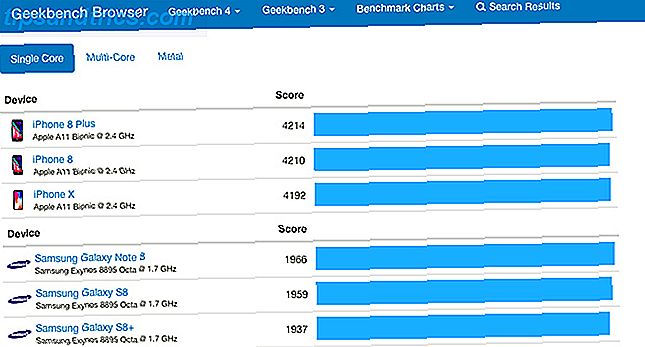

La última de las "tres grandes" aplicaciones de pago NFC es Samsung Pay. Es la respuesta de la compañía surcoreana a Apple Pay. Al igual que Apple Pay, es una aplicación patentada que solo se ejecuta en productos de Samsung.

Antes de entrar en los detalles de seguridad de la aplicación, vale la pena mencionar una característica que no ofrece ni Android ni Apple. Samsung Pay es compatible con terminales de punto de venta NFC y también funciona con los ubicuos lectores de Transmisión magnética segura (MST) y Europay MasterCard Visa (EMV). Como tal, es un producto más holístico.

Samsung recurre a Samsung Knox para protegerse de actividades sospechosas. A su vez, Knox se basa en la arquitectura ARM TrustZone. La seguridad de TrustZone tiene tres facetas, TIMA KeyStore, protección de kernel en tiempo real y certificación

Los teléfonos Samsung toman una hoja del libro de Apple; el Elemento seguro se encuentra físicamente en el dispositivo mismo. La tecnología HCE no se usa. En el reciente teléfono Samsung S8 El mejor teléfono inteligente que no debes comprar: Samsung Galaxy S8 Review (y Giveaway!) El mejor teléfono inteligente que no debes comprar: Samsung Galaxy S8 Review (y Giveaway!) El Samsung Galaxy S8 de $ 800 es, sin pregunta, el mejor teléfono inteligente jamás creado. Pero probablemente no deberías comprar uno. Leer más, el gigante de seguridad digital Gemalto fue responsable de las PE.

Al realizar pagos, las tres aplicaciones son muy similares. Tendrá que usar su PIN o identificación biométrica para autorizar cada pago. Para cantidades mayores, normalmente deberá proporcionar una firma también. Debido al proceso de tokenización, el proveedor nunca verá los detalles de su tarjeta.

Si pierde su teléfono, puede usar una aplicación en línea que puede bloquear y borrar la aplicación Samsung Pay de forma remota.

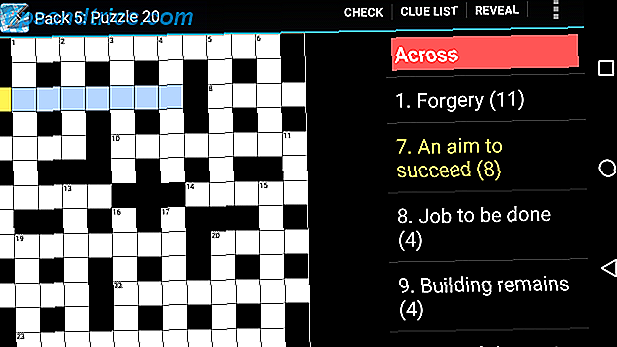

¿Debería quedarse con efectivo y tarjetas?

Ninguna aplicación es perfecta 5 Cuestiones de seguridad de NFC a tener en cuenta antes de su próximo pago sin contacto 5 Cuestiones de seguridad de NFC a considerar antes de su próximo pago sin contacto Los pagos sin contacto NFC no proporcionan una garantía de seguridad de hierro fundido. Al igual que cualquier transacción financiera, existen debilidades y lagunas. Tenga en cuenta estos cinco problemas de seguridad NFC antes de realizar otro pago sin contacto. Leer más: los hackers siempre buscan lagunas y formas de explotarlo a usted y a sus datos.

Si sigues las noticias tecnológicas, ocasionalmente verás historias emergentes que exponen fallas en las aplicaciones NFC. Por ejemplo, en agosto de 2016, un investigador de seguridad argumentó que los tokens de Samsung Pay no estaban suficientemente aleatorizados y podían volverse predecibles.

Del mismo modo, en marzo de 2016, los expertos argumentaron que los delincuentes podían cargar tarjetas de crédito robadas en Apple Pay, usarlas durante un breve período de tiempo y luego descartar el teléfono.

Por supuesto, la situación es preocupante. Pero las aplicaciones NFC son más seguras que el uso de efectivo y las tradicionales tarjetas de crédito de firma para autorizar. Lo que es más importante, a medida que la tecnología vaya madurando, la seguridad de las aplicaciones solo mejorará.

¿Utiliza aplicaciones NFC?

En este artículo, le presentamos brevemente las características de seguridad que ofrecen tres de las aplicaciones de pago más grandes de Europa y América del Norte.

¿Usas aplicaciones NFC? ¿Confías en ellos? ¿Están lo suficientemente seguros? ¿Crees que pueden reemplazar el efectivo? Los pagos móviles se acercan. Aquí está el por qué seguiré utilizando el efectivo Llegan los pagos móviles. He aquí por qué seguiré usando efectivo Los pagos móviles son furor con Android Pay, Apple Pay y Samsung Pay all causando sensación. ¿Pero lo valen? Lee mas ? Puede dejar todas sus opiniones y comentarios en los comentarios a continuación. Y recuerda compartir este artículo con tus seguidores en las redes sociales.

Crédito de la imagen: REDPIXEL / Depositphotos